Privatsphäre

Privatsphäre bezeichnet den nichtöffentlichen Bereich, in dem ein Mensch unbehelligt von äußeren Einflüssen sein Recht auf freie Entfaltung der Persönlichkeit wahrnimmt.[1] Das Recht auf Privatsphäre gilt als Menschenrecht und ist in allen modernen Demokratien verankert. Dieses Recht kann aufgrund des öffentlichen Interesses an einer Person oder zu Zwecken der Strafverfolgung eingeschränkt werden.

Geschichte der Privatsphäre

Antike

Die Idee einer privaten Sphäre des Individuums findet sich bereits in der griechischen und römischen Philosophie der Antike, das Verhältnis von individuellem Wohl und Gemeinwohl wurde diskutiert, in der Praxis allerdings konnte meist nur eine Elite das Recht auf eine Privatsphäre umsetzen.

Mittelalter

Im Mittelalter konnten sich nur wenige Adelige und reiche Bürger ein privates Leben erlauben, in das niemand Einblick hatte (siehe auch Kemenate). Die meisten mussten sich ein Schlafzimmer, eine Küche und ein Wohnzimmer miteinander teilen. In den Bauernhöfen lebten und schliefen die Leute manchmal mit dem Vieh unter einem Dach; es kam vor, dass die Knechte und Mägde im Stall schliefen.

Eine besondere Privatsphäre hatten die Mönche, wenn sie sich in ihrer Freizeit etwas zurückziehen konnten. Allerdings war der Rückzug ins Kloster meist religiös bedingt, wobei unter diesen Bedingungen mit dem Begriff „privat“ meist etwas anderes als heutzutage verstanden wurde. Als technischen Katalysator der Entwicklung sehen Kulturhistoriker die Entwicklung des Schornsteins, der es ermöglichte, mehrere Räume gleichzeitig zu beheizen und Rückzugsräume für einzelne Personen innerhalb des Hauses zu schaffen.[2]

Neuzeit

Die heutige Vorstellung einer Privatsphäre entstand mit dem Aufkommen des Bürgertums in der Neuzeit. Das zu materiellem Wohlstand gelangte Bürgertum wollte sich von den Arbeitern in den Städten räumlich separieren.

Kalter Krieg

Im Zuge des Ost-West-Konflikts (Kalter Krieg) spielten Geheimdienste, Abhörmaßnahmen und Überwachungstechnologien eine große Rolle im Hintergrund, die der Öffentlichkeit oft erst nachträglich oder gar nicht bekannt wurde. Heimliche Überwachung trat an die Stelle des offenen, sichtbaren Konflikts (heißer Krieg).

Volkszählung 1987

Die Volkszählung von 1987 in Deutschland stieß auf großen Widerstand in einem Teil der Bevölkerung, Boykott-Aktionen und Proteste werden initiiert.

Seit 2001

Ein Jahr zuvor stand Deutschland noch an der Spitze.

Seit den Terroranschlägen vom 11. September 2001 in den USA und weiteren Anschlägen in der Folge sowie durch neue Überwachungstechnologien werden, etwa von den Datenschutzbeauftragten, aber auch von Bürgerinitiativen, vermehrte Tendenzen des Eindringens in die Privatsphäre beklagt. RFID, Lauschangriff, Videoüberwachung, Gendatenbank oder Biometrie, wie sie von Politikern forciert werden, stellen für Befürworter Garanten der inneren Sicherheit und öffentlichen Ordnung dar, da sie Schutz gegen Terrorismus bieten würden. Für Gegner erinnern sie eher an Dystopien, also negative Utopien, wie sie in der Literatur etwa George Orwell oder Aldous Huxley, und später die Autoren des Cyberpunk-Genres, als Schreckensbilder entwarfen.

Aber auch Wirtschaft und Werbung stellen mit Scoring- (Schufa), Marktforschungs-Maßnahmen und Konsumenten-Profiling für Kritiker eine zunehmende Bedrohung von Privatsphäre dar, Adressenhandel, Spam oder Phishing konstituieren einen neuen Graubereich zwischen legalen Belästigungen und betrügerischer Kriminalität. Einige Cracker vermögen über das Internet in staatliche und Unternehmens-Datenbanken oder private Computer einzudringen und erhalten so teils Einblick in intimste Daten.

Facebook-Chef Mark Zuckerberg sagte 2010 zunächst, Privatsphäre sei "nicht länger eine soziale Norm".[3] Nach dem Datenskandal um die Analysefirma Cambridge Analytica verkündete Zuckerberg jedoch eine "Privatsphäre-fokussierte Vision für soziale Netzwerke".[4]

In seinem Buch über den Great Reset prognostiziert Klaus Schwab das wir in Zukunft durch eine Kombination von KI, Internet der Dinge und Wearable Computing gesundheitlich überwacht werden und die Grenze zwischen dem öffentlichen und dem persönlich gestalteten Gesundheitssystemen verwischt wird.[5]

Für die Privatsphäre relevante Technologien

Neue Technologien haben dazu geführt, dass heute ein Verlust an Privatsphäre durch viele moderne „Errungenschaften“ wie z. B. Mobiltelefone, Bankomatkarten und Kreditkarten zu beklagen ist. Oft ist es kaum möglich, vielen der nahezu omnipräsenten Überwachungstechnologien zu entgehen. In diesem Zusammenhang werden folgende Beispiele genannt:

- RFID

- in Ausweisdokumenten (zum Beispiel Reisepass, Elektronische Gesundheitskarte)

- im menschlichen Körper als Ausweisdokument

- Bonussysteme

- genetischer Fingerabdruck, Daktyloskopie

- Gesichtserkennung,

- Iris-Erkennung

- Lifescan, Bewegungsprofile

- durch satellitenbasierte PKW-Maut

- durch automatische Kfz-Kennzeichenregistrierung (Zeichenerkennungssoftware)

- durch städtische Gesichtserkennungssysteme (Beispiele: London, Peking)

- durch Mobiltelefonortung (Sendemasten, GPS, stille SMS, Apps etc.)

- TCG-Chips auf PC-Hauptplatinen (ehemals TCPA)

- Internetüberwachung

- E-Mail-Überwachung

- Analyse sozialer Netzwerke

- Vorratsdatenspeicherung der Verbindungsdaten bei Providern

- Cookies

- durch Webcams

- Ortung von WLANs und IP-Adressen

- Verbindungen zu Drittseiten (Analyse, Soziale Netzwerke, Werbung etc.)

- Browserprofile (Canvas Fingerprinting)

- MAC Adressen („Seriennummer“ der Netzwerkkarte)

Viele Internetdienste und Technologien konvergieren, wobei die vergleichsweise strikten europäischen Standards oft durch ausländische Firmen umgangen werden. Beispielsweise erlauben es viele Nutzer von sozialen Netzwerken wie Facebook, ihr E-Mail-Konto oder IPhone zu durchsuchen, um Freunde und Bekannte automatisch zu finden. Käufe bei Amazon können automatisch dem Facebook-Freundeskreis empfohlen werden. Software erlaubt es inzwischen, Handy-Fotos automatisch mit Profilen aus sozialen Netzwerken zu verknüpfen.[6] Für den Zugang zu sehr vielen Bereichen, auch zu behördlichen Diensten wie der Bundesagentur für Arbeit, wird eine E-Mail-Adresse benötigt.

Internetdienstleister gehen zunehmend dazu über, persönliche Daten von Benutzern mit solchen zu verknüpfen, die diese nicht selber eingegeben haben. Dabei helfen erhebliche theoretische und technische Fortschritte in dem Bereich des Data-Mining, die in den letzten Jahren gemacht wurden. Beispielsweise wurde berichtet, dass das Online-Versandhaus Amazon in Deutschland die Bestellung eines Mannes stornierte, weil für den Freund von dessen volljähriger, nicht mehr bei den Eltern lebender Tochter ein Zahlungsrückstand gespeichert war.[7] Die Legalität derartiger Datenverknüpfungen ist rechtlich bisher nur unzureichend geregelt.

Wolfgang Sofsky schreibt das nicht nur viele Unternehmen das Idealbild des gläsernen Bürgers haben, sondern auch der Staat. Der Verdacht des Staates gegen seine Bürger sei nie und nimmer auszuräumen. Für den Sicherheitsapparat sei die Offene Gesellschaft eine Ansammlung finsterer Gestalten, jedes Gehirn eine Quelle schwarzer Gedanken. Anonyme Daten über Geburtenrate, Freizeitverhalten oder Verkehrsaufkommen erscheinen harmlos, aber sie können jederzeit kombiniert werden und einem Individuum zugeordnet werden. Die Vernetzung der Daten ist nicht auf dieses beschränkt, der Staat will die sozialen Netzwerke erfassen, er wolle wissen welche Verbindungen zwischen den Gruppen, Gemeinschaften, Sekten und Zellen bestehen.[8]

Schutz der Privatsphäre

Europarat und Europäische Union

Der Schutz der Privatsphäre ist im Artikel 8 Recht auf Achtung des Privat- und Familienlebens der Europäischen Menschenrechtskonvention (EMRK) von 1950 sowie in Artikel 7 der Grundrechtecharta der EU festgelegt.

Deutschland

Der Schutz der Privatsphäre ist im deutschen Grundgesetz aus dem allgemeinen Persönlichkeitsrecht (Art. 2 Abs. 1 i. V. m. Art. 1 Abs. 1 GG)[9] abzuleiten. Das besondere Persönlichkeitsrecht dient dem Schutz eines abgeschirmten Bereichs persönlicher Entfaltung. Dem Menschen soll dadurch ein spezifischer Bereich verbleiben, in dem er sich frei und ungezwungen verhalten kann, ohne befürchten zu müssen, dass Dritte von seinem Verhalten Kenntnis erlangen oder ihn sogar beobachten bzw. abhören können. Durch die Unverletzlichkeit der Wohnung (Art. 13 GG) und durch das Post- und Fernmeldegeheimnis (Art. 10 GG) wird der Schutzbereich konkretisiert. Die Ausnahmen hiervon (Abhören von Telefongesprächen und Wohnungen) werden als Lauschangriff bezeichnet und sind ebenfalls gesetzlich geregelt.

Die Privatsphäre kann in die folgenden Bereiche aufgeteilt werden:

- Der Schutz personenbezogener Daten ist in Deutschland im Landesrecht verankert (nicht im Grundgesetz selbst; siehe Datenschutz)

- Die Unverletzlichkeit des Post- und Fernmeldegeheimnisses, festgeschrieben in Art. 10 GG, beinhaltet die Sicherheit der Kommunikationsmittel wie Post, Telefon, E-Mail oder andere (siehe auch Vorratsdatenspeicherung)

- Die Unverletzlichkeit der Wohnung: laut Art. 13 GG dürfen Wohnungsdurchsuchungen nur von Richtern oder bei Gefahr im Verzug von in Gesetzen vorgesehenen anderen Organen angeordnet werden.

Schweiz

In der Schweiz wird die Privatsphäre durch generelle Normen (Art. 13 der Bundesverfassung = Schutz vor staatlichen Übergriffen; Art. 28 Zivilgesetzbuch = Schutz vor privaten Übergriffen) sowie durch einige Spezialnormen geschützt. Sie ist nur durch ein überwiegendes öffentliches oder privates Interesse verletzbar.

Vereinigte Staaten von Amerika

Auch in den Vereinigten Staaten von Amerika hat Privatsphäre (Privacy) eine lange Tradition, die sich aus dem 4. Zusatzartikel der Verfassung ableitet. Der Terminus Privacy wurde 1890 von dem späteren Richter Louis Brandeis und dem Schriftsteller und Rechtsanwalt Samuel D. Warren im Artikel The Right to Privacy im Harvard Law Review (Jahrgang 4, Nr. 5) als the right to be let alone definiert, also als das Recht, in Ruhe gelassen zu werden.

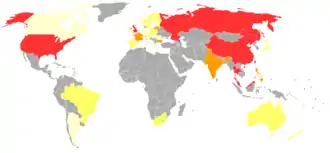

Anders als die EU und zuvor schon Deutschland und andere EU-Staaten, garantieren die USA das Recht nicht allen Menschen, sondern nur ihren Staatsbürgern (→ 4. Zusatzartikel zur Verfassung der Vereinigten Staaten, EU-Grundrechtecharta). Diese Unterscheidung kritisierte der Sonderberichterstatter des Menschenrechtsrates der Vereinten Nationen.[10]

Zitate

- „Wir wissen, wo du bist. Wir wissen, wo du warst. Wir wissen mehr oder weniger, worüber du nachdenkst.“ – Eric Schmidt

- „Die Gedanken sind frei, wer kann sie erraten, sie fliegen vorbei, wie nächtliche Schatten. Kein Mensch kann sie wissen, kein Jäger erschießen. Es bleibet dabei: Die Gedanken sind frei!“ – (unbekannter Verfasser, kompletter Liedtext und Hintergrund)

- „Ich kann mit meiner Familie und Freunden über Gott und die Welt reden, aber nicht mit Gott und der Welt über meine engsten Verhältnisse.“ – Mathias Richling

- „Privatsphäre ist wie Sauerstoff – man schätzt sie erst, wenn sie fehlt“ – John Emontspool

- „Ich glaube, die einzig wirksame Verteidigung gegen das kommende Überwachungsregime besteht darin, eigene Schritte zum Schutz der Privatsphäre zu unternehmen, denn den Datenkraken, die heute alles abgreifen können, fehlt jeder Anreiz zur Selbstbeschränkung. Man könnte eine historische Analogie zur Verbreitung des Händewaschens ziehen. Bevor immer mehr Menschen von den Vorteilen der Handhygiene überzeugt waren, musste erst die Keimtheorie allgemein anerkannt und popularisiert werden. Dann musste man den Menschen auch die Angst vor der Ausbreitung von Krankheiten auf diesem Weg einimpfen, vor der Infektion durch unappetitliches Zeug an den Händen, das unsichtbar war, genauso wie die Massenüberwachung unsichtbar ist. Sobald die Leute ein ausreichendes Verständnis davon hatten, haben ihnen die Seifenfabrikanten dann Produkte zur Besänftigung ihrer Ansteckungsangst geliefert. Es ist notwendig, den Leuten Angst einzujagen, damit sich ein Verständnis für das Problem entwickeln kann und schließlich genügend Nachfrage entsteht, um das Problem zu lösen. Es gibt allerdings auch noch eine Schattenseite der Gleichung, nämlich Programme, die zwar ihrem Anspruch nach durch Verwendung von Kryptografie sicher sind, die aber in Wirklichkeit häufig Mogelpackungen sind, weil Verschlüsselung komplex ist und man den Betrug hinter Komplexität verstecken kann.“ Julian Assange, Cypherpunks, Campus Verlag Frankfurt/New York 2012, S. 74.

In Film und Literatur

- 1984, Roman von George Orwell

- 1984, auf gleichnamigen Roman basierender Film

- Gattaca

- Das Netz

- Der Staatsfeind Nr. 1

- Il mostro (Film)

- Little Brother

- Wahnsinnig verliebt

- Schöne neue Welt, Roman von Aldous Huxley

- Traveler

- Die Truman Show

- Person of Interest (TV-Serie)

- Der Circle (Roman)

- The Circle (2017), auf gleichnamigen Roman basierender Film

Siehe auch

Literatur

- Helmut Bäumler (Hrsg.): E-Privacy. Datenschutz im Internet. Vieweg, Braunschweig/ Wiesbaden 2000, ISBN 3-528-03921-3.

- Gernot Böhme / Ute Gahlings (Hrsg.): Kultur der Privatheit in der Netzgesellschaft. Aisthesis, Bielefeld 2018, ISBN 978-3-8498-1265-2.

- David Brin: The Transparent Society. Will Technology Force Us to Choose Between Privacy and Freedom? Perseus Publishing, Reading, MA 1998, ISBN 0-7382-0144-8.

- Rafael Capurro: Ethik für Informationsanbieter und -nutzer. In: Anton Kolg u. a.: Cyberethik. Verantwortung in der digital vernetzten Welt. Kohlhammer, Stuttgart/ Berlin/ Köln 1998.

- Guido Westkamp: Privacy & Publicity. Nomos, Baden-Baden 2011.

- Diffie Whitfield, Susan Landau: Privacy on the Line. The Politics of Wiretapping and Encryption. MIT Press, 1999.

- Simson Garfinkel: Database Nation. The Death of Privacy in the 21st Century. O'Reilly, Sebastopol, CA u. a. 2000, ISBN 1-56592-653-6.

- Sandro Gaycken, Constanze Kurz: 1984.exe – Gesellschaftliche, politische und juristische Aspekte moderner Überwachungstechnologien. Bielefeld 2008, ISBN 978-3-89942-766-0.

- John Gilliom: Overseers of the Poor. Surveillance, Resistance, and the Limits of Privacy. Chicago University Press, Chicago/ London 2001, ISBN 0-226-29361-0.

- Ralf Grötker (Hrsg.): Privat! Kontrollierte Freiheit in einer vernetzten Welt. Heise Zeitschriften Verlag, Hannover 2003, ISBN 3-936931-01-1.

- Maximilian Hotter: Privatsphäre. Der Wandel eines liberalen Rechts im Zeitalter des Internets. Campus Verlag, Frankfurt am Main/ New York 2011, ISBN 978-3-593-39407-7.

- Frederick S. Lane: The Naked Employee. How Technology is Compromising Workplace Privacy. AMACOM, New York u. a. 2003, ISBN 0-8144-7149-8.

- Adrian Lobe: Speichern und Strafen. Die Gesellschaft im Datengefängnis. Verlag C.H. Beck, München 2019, ISBN 978-3-406-74179-1.

- Karden D. Loch, Sue Conger, Effy Oz: Ownership, Privacy and Monitoring in the Workplace: A Debate on Technology and Ethic. In: Journal of Business Ethics. 17, 1998, S. 653–663.

- Michael Nagenborg, Privatheit unter den Rahmenbedingungen der IuK-Technologie. VS Verlag, Wiesbaden 2005, ISBN 3-531-14616-5.

- Vance Packard: Die wehrlose Gesellschaft. Knaur, 1970

- Beate Rössler: Der Wert des Privaten. Suhrkamp Verlag, Frankfurt am Main 2001, ISBN 3-518-29130-0.

- Peter Schaar: Das Ende der Privatsphäre. Der Weg in die Überwachungsgesellschaft. 1. Auflage. C. Bertelsmann, München 2007, ISBN 978-3-570-00993-2.

- Herman T. Tavani: Ethics & Technology. Ethical Issues in an Age of Information and Communication Technology. John Wiley & Sons, 2004, Kap. 5: Privacy and Cyberspace. ISBN 0-471-45250-5.

- M. J. van den Hoven: Privacy or Information Injustice? In: Lester J. Pourciau (Hrsg.): Ethics and Electronic Information in the Twenty-First Century. Purdue University Press, West Lafayette 1999.

- Reg Whitaker: The End of Privacy. How Total Surveillance is becoming a Reality. The New Press, New York 1999, ISBN 1-56584-569-2.

Weblinks

Deutsche Quellen:

- Ringvorlesung an der TU Berlin im Sommersemester 2019 Internet und Privatheit

- Referat zum Schutz der Privatsphäre, zur Sphärentheorie und zum Kernbereich privater Lebensgestaltung (PDF-Datei; 348 kB)

- Big Brother Awards für Deutschland und Österreich

- Digitale Selbstverteidigung – Selbsthilfe, zu Verbesserung der Privatsphäre im digitalen Bereich

- Vom Menschenrecht, in Ruhe gelassen zu werden (Telepolis)

- Begriffserläuterung von Privacy (Memento vom 5. Dezember 2008 im Webarchiv archive.today)

- E-Commerce and E-Privacy – Entwicklungen im Internet (World Wide Web Consortium)

- Versteckte Daten in digitalen Bilddateien (Memento vom 26. August 2009 im Webarchiv archive.today): Gefahren für Privatsphäre und Datenschutz

- Ausführliche Aufzählung zum Thema Bewegungsprofile

- Spuren im Internet

- Aspekte zum Thema Privatsphäre, mit detaillierten Beispielen für die aktuellen Gefährdungen der Privatsphäre

Englische Quellen:

- Electronic Privacy Information Center

- Privacy International

- Statewatch Europe – monitoring the state and the civil liberties in Europe

- Privacy (Artikel aus der Stanford Encyclopedia of Philosophy)

- Introduction to Dataveillance and Information Privacy, and Definitions of Terms (Memento vom 27. November 2012 im Webarchiv archive.today)

- Einführungstutorium Datenschutz- und Identitätsmanagement

- Electronic Frontier Foundation – Rechte im Informationszeitalter

Einzelnachweise

- BVerfG, Urteil vom 15. Dezember 1999, Az. 1 BvR 653/96, BVerfGE 101, 361 - Caroline von Monaco II.

- Süddeutsche Zeitung: Privatsphäre: Warum das Internet dem Dorfleben ähnelt. Abgerufen am 2. Oktober 2019.

- Bobbie Johnson, Las Vegas: Privacy no longer a social norm, says Facebook founder. In: The Guardian. 11. Januar 2010, ISSN 0261-3077 (theguardian.com [abgerufen am 2. Oktober 2019]).

- A Privacy-Focused Vision for Social Networking | Facebook. Abgerufen am 2. Oktober 2019.

- Klaus Schwab, Thierry Malleret: Covid-19: Der Grosse Umbruch. Cologny 2020, S. 243.

- Handy identifiziert Fotografierte über Facebook & Co. auf: Heise-online - News. 25. Februar 2010.

- Abbestellt. Sippenhaftung bei der Bonitätsprüfung von Amazon. In: c't Magazin für Computertechnik. Heise Verlag, Heft Nr. 1, 21. Dezember 2009, S. 66–67.

- Wolfgang Sofsky: Verteidigung des Privaten. Eine Streitschrift. Bonn 2007, S. 119 f.

- BVerfG, Beschluss vom 26. April 1994, 1 BvR 1689/88, BVerfGE 90, 255 - Briefüberwachung.

- Visit to the United States of America. Report of the Special Rapporteur on the right to privacy, Joseph A. Cannataci