Extensible Messaging and Presence Protocol

Das Extensible Messaging and Presence Protocol (XMPP, englisch für erweiterbares Nachrichten- und Anwesenheitsprotokoll; früher Jabber,[2] engl. [ˈdʒæbə(ɹ)] „(daher-)plappern“) ist ein offener Standard eines Kommunikationsprotokolles, welches von der Internet Engineering Task Force (IETF) als RFC 6120, 6121 und 6122 veröffentlicht wurde. XMPP basiert auf dem XML-Standard und ermöglicht den Austausch von Daten. Es wird unter anderem für Instant Messaging eingesetzt. Erweiterungen von XMPP stellen die von der XMPP Standards Foundation (XSF) veröffentlichten XMPP Extension Protocols dar.

| Extensible Messaging and Presence Protocol | |||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

Offizielles Logo | |||||||||||||||||||||||||

| Familie: | Internetprotokollfamilie | ||||||||||||||||||||||||

| Einsatzgebiet: | Instant Messaging | ||||||||||||||||||||||||

| Ports: | 5222/TCP (Client-zu-Server) 5269/TCP (Server-zu-Server) Legacy-SSL: 5223/TCP (SSL) | ||||||||||||||||||||||||

| |||||||||||||||||||||||||

| Standard seit: | 2004[1] | ||||||||||||||||||||||||

| Standards: |

RFC 6120 (Core) | ||||||||||||||||||||||||

Eigenschaften

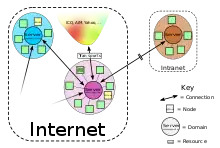

XMPP und seine Erweiterungen unterstützen Funktionen zur Nachrichtenübermittlung, Multi-User Chat, also Konferenzen mit mehreren Benutzern, Anzeigen des Online-Status, Dateiübertragungen, Versendung von digitalen Zertifikaten und viele weitere Dienste. Die Netz-Architektur erinnert dabei an das Simple Mail Transfer Protocol (SMTP). Jeder an das Internet angebundene XMPP-Server kann Nachrichten mit anderen Servern austauschen. So sind Verbindungen über Anbieter-Grenzen hinweg möglich. Nachrichten werden vom Nutzer zum eigenen Server, von dort zum fremden Server und dann zum Empfänger weitergeleitet. Auch sind isolierte Netzwerke, beispielsweise in Firmen-Intranets möglich.

Für den Betrieb eines XMPP-Netzwerkes wird mindestens ein XMPP-Server (ähnlich dem Mail Transfer Agent) benötigt. Dieser kann in einem Intranet als alleinige Kommunikationsschnittstelle existieren oder über das Internet zu anderen XMPP-Servern (die XMPP Federation) Verbindungen herstellen.

Um Benutzer innerhalb des XMPP-Netzwerkes zu identifizieren und zu adressieren, gibt es den sogenannten Jabber Identifier (JID). Dieser hat die Form alice@example.com, ähnelt einer E-Mail-Adresse und verhält sich auch ähnlich: So ist hier alice der Benutzername und example.com der Server, bei dem der Nutzer registriert ist. Durch das Konzept der Ressourcen ist es möglich, sich mit einer Identität an einem XMPP-Server mehrfach anzumelden.

Ein großer Vorteil von XMPP ist, dass nahezu für jedes Betriebssystem und in jeder Programmiersprache XMPP-Clients existieren. Allerdings unterscheiden sich die Lösungen hinsichtlich des Umfangs, in dem sie das Protokoll unterstützen.

Das XMPP-Protokoll ist im Gegensatz zu anderen im Internet eingesetzten Instant-Messaging-Protokollen offen dokumentiert[3] und wird aktiv weiterentwickelt.

Funktionen

Peer-to-Peer-Sitzungen

Mit der Jingle genannten Erweiterung kann XMPP Peer-to-Peer-Sitzungen vereinbaren. Diese Funktion wird vor allem für IP-Telefonie (VoIP) genutzt und ist in der Aufgabenstellung dem Session Initiation Protocol (SIP) sehr ähnlich.[4]

Nachdem Google am 8. August 2005 mit der Veröffentlichung von Google Talk das XMPP-Protokoll zunächst proprietär um VoIP-Funktionen erweitert hatte, veröffentlichte[5] die XMPP Standards Foundation am 15. Dezember 2005 die Spezifikation[6] der Erweiterung „Jingle Signalling“, die XMPP um P2P-Fähigkeiten erweitert, sowie die Spezifikation[7] einer ersten Anwendung, „Jingle Audio“ für VoIP. Am selben Tag veröffentlichte[8] Google den Quellcode der Programmbibliothek libjingle, die diese Funktionalität implementiert. Einige andere XMPP-Clients implementierten (z. B. auch durch Nutzung von libjingle) danach auch „Jingle Audio“, so dass VoIP-Funktionen mit XMPP nicht nur Google Talk und Windows-Systemen vorbehalten sind.

Mittlerweile existieren weitere Anwendungen, die „Jingle Signalling“ – das beispielsweise die Kommunikation durch Network Address Translations (NAT) hindurch vereinbart – als Grundlage benutzen. Bisher sind unter anderem Jingle-Profile für Video (auf Theora-Basis), User Datagram Protocol (UDP) (nutzbar etwa zur Vereinbarung von Mehrspieler-Netzwerk-Spielen) und das InterAsterisk eXchange spezifiziert. Auch eine Umsetzung des Mehrfrequenzwahlverfahrens (DTMF) existiert zwecks Rückwärtskompatibilität mit dem herkömmlichen Telefonnetz.

Zurzeit wird an Profilen für Datenaustausch und virtuelle private Netzwerke gearbeitet.

Multi-User Chat

XMPP unterstützt Konferenzen mit mehreren Benutzern. Heute ist dabei die Spezifikation Multi-User Chat (MUC)[9] die verbreitetste und wird heute auch bei XMPP vermehrt durch die Begriffe Chat, Raum, Gruppe, ersetzt. Sie unterstützt Funktionen wie beispielsweise Rollenzuordnung für Nutzer innerhalb des Chats, passwortgeschützte oder unsichtbare Räume und ist abwärtskompatibel zur früheren Spezifikation Groupchat. Konferenzräume werden auch durch Jabber Identifier repräsentiert. Der Multi-User Chat ist aus Sicht des normalen Anwenders in der Anwendung vergleichbar mit dem Internet Relay Chat (IRC Chat) und im Normalfall wird er den Unterschied nicht wahrnehmen.

Kommunikation mit anderen Chat-Netzwerken

Ein besonderes Konzept von XMPP ist das des Transports. Damit kann man auch andere Netzwerke (im XMPP-Jargon Legacy Services genannt), wie AOL Instant Messenger (AIM), ICQ, Yahoo Messenger, Gadu-Gadu oder Internet Relay Chat (IRC) verwenden und mit deren Benutzern interagieren. Auch zu Windows Live Messenger (WLM) ist das möglich, allerdings schalten viele Administratoren diesen Transport aus rechtlichen Gründen ab. Die Server transportieren dabei die Nachrichten zwischen den Netzwerken, ohne dass die beiden beteiligten Benutzer dafür besondere Vorkehrungen zu treffen brauchen.

Zur Kommunikation mit Nutzern eines nicht XMPP-kompatiblen Netzwerks wird ein eigenes Konto im jeweiligen Netzwerk benötigt. Jeder Benutzer von XMPP kann sich bei Transports registrieren, indem er seine vorhandenen Anmelde-Informationen an diesen Dienst übergibt. Dazu müssen Clients Service Discovery[10] (zu deutsch „Dienste-Ermittlung“) unterstützen. So ist es möglich, Server nach angebotenen Transports zu durchsuchen und ohne zusätzliche Installation von Plugins mit Nutzern proprietärer Instant-Messaging-Netzwerke zu kommunizieren.

Geschichte

Jeremie Miller begann 1998 mit der Entwicklung eines Echtzeit-XML-Streaming-Protokolls, das er 1999 unter dem Namen Jabber veröffentlichte. 2004 hatte die IETF das Protokoll mit einigen Änderungen als offiziellen Standard mit der Bezeichnung Extensible Messaging and Presence Protocol verabschiedet. Seitdem ist die XMPP Standards Foundation (XSF) verantwortlich für die Standardisierung der auf XMPP aufbauenden Protokolle, den sogenannten XMPP Extension Protocols. Direktor und Autor der meisten XEPs ist Peter Saint-Andre.

Verbreitung

Google war der einzige Anbieter, der das XMPP-Protokoll für die E-Mail-Adressen von Google Mail anbot. Dieser Google-Talk-Dienst wurde allerdings im Mai 2013 für Drittsoftware eingestellt und steht nur noch für den Client von Google zur Verfügung. In Deutschland wurde XMPP von United Internet im GMX/Web.de Multimessenger verwendet, der darüber hinaus auch die Integration anderer Dienste wie ICQ, Windows Live Messenger und Yahoo Messenger erlaubte. Am 1. Dezember 2014 wurde dieser Dienst jedoch ebenfalls eingestellt. Google- und GMX-Kunden konnten damals lediglich mit der Angabe ihrer E-Mail-Adresse direkt – also ohne Einsatz von „Transports“ – miteinander kommunizieren. Ebenso verwendete der Facebook-Chat das XMPP-Protokoll. Früher konnte man sich deshalb mit vielen freien Chat-Programmen mit Facebook-Freunden unterhalten. Facebook hat das Protokoll aber im Mai 2015 derart modifiziert, dass Drittsoftware damit nicht mehr fehlerfrei funktioniert und das „Federation-Feature“, also die Kommunikation mit anderen XMPP-Servern, wurde dabei von Anfang an nicht unterstützt.

Weitere bekannte Clients sind Trillian von Cerulean Studios, LJ Chat von LiveJournal, Ovi von Nokia (das zugleich einen Jabber-Client für seine Mobilfunkgeräte anbietet), und Miranda NG.[11]

Weltweit gibt es mehrere tausend XMPP-Server. Einige Privatpersonen, aber auch Vereine wie der Chaos Computer Club[12], betreiben eigene Server ohne kommerzielle Absicht. Die Piratenpartei betrieb ebenfalls einen inzwischen eingestellten Server[13]. Die XMPP Standards Foundation bietet eine Liste öffentlicher Server, in die sich Betreiber eintragen können.[14] Zudem existiert mit dem xmpp-server-scanner ein Bot, der Server automatisch abfragt und eine Liste mit Angaben zur Verfügbarkeit und unterstützten Funktionen generiert.[15]

Im Jahr 2009 hat Cisco Jabber Inc. aufgekauft. Eine Integration in eigene Softwarelösungen ist geplant.[16]

Verschlüsselung

Die Verbindung zwischen zwei XMPP-Clients wird immer über mindestens einen XMPP-Server aufgebaut. Sind beide Clients an zwei verschiedenen Servern angemeldet, so muss auch zwischen den beiden Servern eine Verbindung aufgebaut werden (Client A ↔ Server A ↔ Server B ↔ Client B). Da auf diesem Übertragungsweg Nachrichten an jeder Station (und auch dazwischen) abgehört, respektive mitgeschnitten werden können, empfiehlt es sich, diese zu verschlüsseln.

Die Verbindung zwischen einem Client und dem Server, an dem dieser Client angemeldet ist, kann mittels Transport Layer Security (SSL/TLS) verschlüsselt werden (Client-zu-Server-Verschlüsselung). SSL-Verbindungen zum XMPP-Server wurden in der Regel auf Port 5223 angeboten, mittlerweile nutzen TLS-Verbindungen jedoch laut RFC 6120 mittels STARTTLS ebenfalls den Standardport 5222. Einige Server bieten abweichend auch explizit Port 5224 für TLS an. Client-zu-Client-Verschlüsselung ist für die Betreiber eines XMPP-Servers sicher die bevorzugte Variante, da so weniger Ressourcen auf den Servern verbraucht werden, er kann dann aber nicht mehr nachvollziehen, welche Inhalte übertragen werden (d. h., er kann keine Textnachrichten mitlesen), was wiederum für den Client von Vorteil ist.

Selbst wenn die Verbindungen der Clients zu ihren jeweiligen Servern verschlüsselt sind, ist die Kommunikation zwischen den Servern ein möglicher Angriffspunkt. Viele Server verschlüsseln daher ihre Verbindungen zu anderen Servern (Server-zu-Server-Verschlüsselung). Eine Kombination mit der Client-zu-Server-Verschlüsselung ist sinnvoll, da sonst die Verbindung am schwächsten Punkt – d. h. dort wo die Verbindung nicht verschlüsselt ist – angreifbar ist. Werden beide Verfahren eingesetzt, wird die Sicherheit erheblich verbessert, dennoch sind die Server ein Angriffspunkt, da selbst bei einer Kombination aus Server-zu-Server- und Client-zu-Server-Verschlüsselung die Daten an beiden Servern entschlüsselt werden. Im März 2014 unterschrieben viele Betreiber der großen öffentlichen XMPP-Server ein Manifest, in dem sie sich verpflichten, Server-zu-Server Verschlüsselung anzubieten und unsichere Protokolle wie SSLv2 abzuschalten.[17]

Einen noch höheren Grad an Sicherheit bietet daher die Ende-zu-Ende-Verschlüsselung. Indem alle Daten vom Ausgangsclient ver- und erst vom jeweiligen Zielclient wieder entschlüsselt werden, werden Angriffspunkte minimiert. Die Verbindung ist gezwungenermaßen jederzeit verschlüsselt, und die Server können die von ihnen weitergeleiteten Daten nicht entschlüsseln. So können die Betreiber des Servers und potenzielle Angreifer lediglich Rückschlüsse auf den Zeitpunkt, die Dauer und den ungefähren Umfang eines Gespräches schließen.

Ein Verfahren zur Ende-zu-Ende-Verschlüsselung ist OpenPGP. Es beruht auf dem Prinzip der asymmetrischen Verschlüsselung. Die Schlüssel bleiben über einen längeren Zeitraum unverändert. Jedes Schlüsselpaar kann eindeutig einem „Schlüsselinhaber“ zugeordnet werden. Daher kann mit dieser Form der Verschlüsselung nicht nur die „Vertraulichkeit“ einer Datenübertragung erreicht werden, sondern auch eine „Verbindlichkeit“ im Sinne der Informationssicherheit: Gesprächsteilnehmer können damit anhand von Aufzeichnungen später nachweisen, welche Aussagen in dem Gespräch von welchen Personen gemacht wurden.

Off-the-Record Messaging (OTR) bietet die Möglichkeit, Übertragungen abhörsicher („vertraulich“) zu gestalten, gleichzeitig jedoch eine Glaubhafte Abstreitbarkeit („Unverbindlichkeit“) zu ermöglichen: Nach erfolgter Kommunikation ist der Inhalt abstreitbar, da die Integrität der übertragenen Nachrichten gezielt zunichtegemacht wird, indem die temporär genutzten Signaturschlüssel nach deren Gebrauch im Klartext übertragen werden. Dadurch kann auch kein Gesprächsteilnehmer später nachweisen, dass bestimmte Inhalte tatsächlich übertragen wurden, da dieser die Inhalte selbst im Nachhinein hätte signieren können. Durch Perfect Forward Secrecy (PFS) wird außerdem erreicht, dass bei Verlust von privaten Schlüsseln vorherige Trafficmitschnitte nicht entschlüsselt werden können. Diese Form der Verschlüsselung eignet sich somit besonders für vertrauliche Gespräche „sub rosa“. Die Tatsache, dass ein Gespräch zwischen den Teilnehmern stattgefunden hat, bleibt davon unabhängig jedoch nachweisbar.

OMEMO ist eine Erweiterung des XMPP-Protokolls das Ende-zu-Ende-Verschlüsselung zwischen Nutzern ermöglicht. Außerdem realisiert OMEMO die Anforderung Perfect Forward Secrecy und Glaubhafte Abstreitbarkeit. Alle gängigen XMPP-Server beherrschen diese Protokollerweiterung, sowie zahlreiche Jabber-Clienten wie z. B. Gajim, Dino oder Conversations.

Da die Server-zu-Server-Verschlüsselung von XMPP nicht vom Endbenutzer beeinflusst werden kann, weil sie im Hoheitsbereich der Serveradministratoren stattfindet, ist die für den Endbenutzer größtmögliche Sicherheit durch die gleichzeitige Verwendung von Client-zu-Server-Verschlüsselung und Ende-zu-Ende-Verschlüsselung erreichbar.

Erweiterungen wie z. B. Audio- und Video-Chat über Jingle werden standardmäßig nicht verschlüsselt.

Siehe auch

Normen und Standards

XMPP ist standardisiert über mehrere RFCs. Es gibt eine Hauptlinie und zugehörige Ergänzungen bzw. Update-RFC's:

Erste Generation:

- RFC 3920 – Extensible Messaging and Presence Protocol (XMPP): Core, von 2004, ersetzt durch RFC 6120

- RFC 3921 – Extensible Messaging and Presence Protocol (XMPP): Address Format, Ergänzung von 2004, ersetzt durch RFC 6121

- RFC 3922 – Mapping the Extensible Messaging and Presence Protocol (XMPP) to Common Presence and Instant Messaging (CPIM) Ergänzung von 2004

- RFC 3923 – End-to-End Signing and Object Encryption for the Extensible Messaging and Presence Protocol (XMPP), Ergänzung von 2004

Zweite Generation:

- RFC 6120 – Extensible Messaging and Presence Protocol (XMPP): Core, von 2011

- RFC 6121 – Extensible Messaging and Presence Protocol (XMPP): Instant Messaging and Presence, Ergänzung von 2011

- RFC 6122 – Extensible Messaging and Presence Protocol (XMPP): Address Format, Ergänzung von 2011, ersetzt durch RFC 7622

- RFC 7622 – Extensible Messaging and Presence Protocol (XMPP): Address Format, von 2015

Literatur

- D. J. Adams: Programming Jabber. O’Reilly Media, Januar 2002, ISBN 0-596-00202-5

- Stephen Lee u. a.: Jabber Programming. John Wiley & Sons, April 2002, ISBN 0-7645-4934-0

- Iain Shiegoka: Instant Messaging in Java: The Jabber Protocols. Manning Publications, Mai 2002, ISBN 1-930110-46-4

- P. Saint-Andre, K. Smith, R. Tronçon: XMPP: The Definitive Guide. O'Reilly Media, April 2009, ISBN 978-0-596-52126-4

Weblinks

- XMPP Standards Foundation (englisch)

- Jabber.org (englisch)

- Server-Software-Liste der XMPP Standards Foundation (englisch)

- Geschichte des XMPP-Protokolls (xmpp.org) (englisch)

- Verschlüsseltes & anonymisiertes IM per Jabber

- Linkkatalog zum Thema Jabber bei curlie.org (ehemals DMOZ) (englisch)

- Eine Übersicht (englisch)

- Wiuwiu.de – Jabber Einsteiger-Anleitungen und Erklärung (deutsch)

- Jabberes.org Server Liste Jabber/XMPP Server Liste (englisch)

- 404.city Liste der öffentlichen XMPP-Server (englisch)

Einzelnachweise

- Erster Standard RFC 3920, verabschiedet 2004

- Jabber Inc. – About Us (Memento vom 14. April 2010 im Internet Archive)

- Gründe für Jabber

- XEP-0166: Jingle

- XMPP Standards Foundation Publishes Open VoIP and Multimedia Protocols. (Memento des Originals vom 4. Mai 2007 im Internet Archive) Info: Der Archivlink wurde automatisch eingesetzt und noch nicht geprüft. Bitte prüfe Original- und Archivlink gemäß Anleitung und entferne dann diesen Hinweis., XMPP Standards Foundation, 15. Dezember 2005

- XEP-0166: Jingle

- XEP-0167: Jingle Audio Media Description Format

- Google Talkabout, Sean Egan: Jingle all the way

- XEP-0045: Multi-User Chat

- XEP-0030: Service Discovery, XMPP Standards Foundation, Version 2.2, 24. Januar 2006

- Ovi Contacts

- Archivlink (Memento des Originals vom 25. September 2015 im Internet Archive) Info: Der Archivlink wurde automatisch eingesetzt und noch nicht geprüft. Bitte prüfe Original- und Archivlink gemäß Anleitung und entferne dann diesen Hinweis.

- http://wiki.piratenpartei.de/Jabber

- Public XMPP Server Directory

- Projektübersicht zu xmpp-server-scanner bei Google Code

- Cisco übernimmt Instant-Messaging-Anbieter Jabber

- Manifesto auf GitHub, abgerufen am 5. November 2014