M-209

Die M-209, auch C-36 genannt, von deutscher Seite auch als AM-1 für „Amerikanische Maschine Nr. 1“ bezeichnet, ist eine tragbare mechanische Rotor-Chiffriermaschine, die während des Zweiten Weltkriegs beim US-Militär weit verbreitet war.

Die tragbare Verschlüsselungsmaschine wurde vom US-Militär hauptsächlich im Zweiten Weltkrieg benutzt, war aber bis zum Koreakrieg im aktiven Einsatz. Die M-209 wurde von der US-Marine als CSP-1500 bezeichnet. Die Herstellerbezeichnung lautete C-38. Sie wurde von dem schwedischen Kryptographen Boris Hagelin entworfen, um der Nachfrage nach einer tragbaren Chiffriermaschine nachzukommen. Es handelt sich dabei um eine verbesserte Version der C-36.

Die M-209 hat etwa die Größe einer Brotdose. Die Abmessungen (L×B×H) betragen etwa 178 mm × 140 mm × 82 mm bei einem Gewicht (inkl. Tasche) von rund 3,5 kg. Das verwendete Rotorschema ähnelt dem der deutschen Fernschreiberchiffriermaschine Lorenz SZ 40 bzw. des Geheimfernschreibers T52 von Siemens & Halske.

Funktionsgrundlagen

Die Bedienung der M-209 ist relativ unkompliziert. Sechs einstellbare Schlüsselrotoren an der Oberseite des Gehäuses zeigen je einen Buchstaben des Alphabets an. Diese sechs Rotoren stellen den externen Schlüssel für die Maschine dar und erzeugen so eine Ausgangsposition, ähnlich einem Initialisierungsvektor, für den Verschlüsselungsprozess.

Um eine Nachricht zu verschlüsseln, stellt der Benutzer die Schlüsselrotoren zunächst auf eine zufällige Buchstabenfolge ein. Der Ver-/Entschlüsselwahlschalter auf der linken Seite der Maschine wird auf Verschlüsseln eingestellt. Das Einstellrad auf der linken Seite wird auf den ersten Buchstaben der Nachricht eingestellt, welcher dann durch das Drehen der Handkurbel an der rechten Seite verschlüsselt wird. Wenn der Schlüsselzyklus beendet ist, wird der chiffrierte Buchstabe auf ein Papierband gedruckt, die Schlüsselrotoren bewegen sich einen Buchstaben vorwärts, und die Maschine ist bereit für die Eingabe des nächsten Buchstabens.

Um Leerzeichen zwischen Wörtern in der Nachricht darzustellen, wird der Buchstabe „Z“ verschlüsselt. Wiederholt man diesen Prozess für die verbleibenden Buchstaben, erhält man den kompletten Chiffretext, welcher dann z. B. im Morsecode übertragen werden kann. Da die Schlüsselrotoren am Anfang zufällig eingestellt werden, ist es notwendig, auch diese Einstellung an den Empfänger zu übermitteln. Man kann sie ebenfalls verschlüsseln, z. B. mit einem Tagesschlüssel, oder sie als Klartext übertragen.

Der verschlüsselte Text wird von der M-209 automatisch in Fünfergruppen aufgeteilt, um die Lesbarkeit zu verbessern. Ein Buchstabenzähler auf der Oberseite zeigt die Anzahl der bisher kodierten Buchstaben und konnte als Anzeiger verwendet werden, wenn man beim Ver- oder Entschlüsseln einen Fehler gemacht hatte.

Die Entschlüsselungsprozedur ist fast dieselbe wie beim Verschlüsseln. Der Benutzer setzt den Wahlschalter auf Entschlüsseln und stellt die Schlüsselrotoren auf dieselbe Sequenz ein, die auch für die Verschlüsselung benutzt wurde. Der Chiffretext wird Buchstabe für Buchstabe eingegeben und durch das Drehen der Handkurbel entschlüsselt. Wenn der Buchstabe „Z“ auftaucht, erzeugt ein Nocken ein Leerzeichen auf dem Papier. Tatsächliche „Z“s in der Nachricht können vom Benutzer meist durch den Kontext erkannt werden.

Ein erfahrener M-209-Anwender brauchte etwa zwei bis vier Sekunden für einen Buchstaben, die Bearbeitung war also relativ schnell.

Interne Elemente

Übersicht

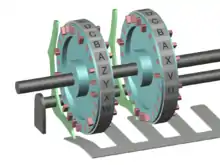

Innerhalb des Gehäuses bietet sich ein weitaus komplizierteres Bild. Die sechs Schlüsselrotoren haben für jeden Buchstaben einen kleinen beweglichen Stift auf dem Rotor. Diese Stifte können nach links oder rechts verschoben werden; die Positionierung beeinflusst den Chiffrierprozess. Die linke Stellung ist inaktiv die rechte aktiv.

.png.webp)

Jeder Schlüsselrotor hat eine unterschiedliche Anzahl an Buchstaben, und dementsprechend auch unterschiedlich viele Stifte.

Von links nach rechts haben die Rotoren folgende Buchstaben:

- 26 Buchstaben, von A bis Z

- 25 Buchstaben, von A bis Z ohne W

- 23 Buchstaben, von A bis X ohne W

- 21 Buchstaben, von A bis U

- 19 Buchstaben, von A bis S

- 17 Buchstaben, von A bis Q

Diese Abweichung ist so ausgewählt, dass die Größen der Rotoren teilerfremd sind, was letztendlich bedeutet, dass die Rotoren nur nach 26×25×23×21×19×17 = 101.405.850 verschlüsselten Buchstaben (dies nennt man auch Periode) wieder dieselbe Stellung aufweisen. Jedem Schlüsselrotor ist ein abgeschrägter Führungsarm aus Metall zugeordnet, der durch Stifte in der aktiven Position betätigt wird. Die jeweilige Position der Stifte auf den Rotorscheiben stellt somit den ersten Teil des internen Schlüsselsystems der M-209 dar.

Hinter der Reihe der Schlüsselrotoren befindet sich eine zylindrische Trommel, bestehend aus 27 horizontalen Stangen. Auf jeder Stange befinden sich zwei bewegliche Schieber, die über den Schlüsselrotoren, oder in einer von zwei neutralen Nullstellen positioniert werden können. Ein aktiver Stift bringt seinen Führungsarm dazu, vorwärts zu springen, und die Trommel zu berühren. Die Position der Schieber ist der zweite Teil des internen Schlüsselsystems.

Da es ziemlich kompliziert war, dieses interne System zu verstellen, wurde es seltener gewechselt, in den meisten Fällen etwa einmal am Tag. Wenn der Benutzer die Handkurbel dreht, vollführt die Trommel eine komplette Umdrehung über alle 27 Stangen. Wenn ein Schieber auf einer der Stangen in Kontakt mit dem Führungsarm eines aktiven Schlüsselrotors kommt, wird diese Stange nach links verschoben; Schieber in neutralen Position, oder solche, die keinen Führungsarm berühren, beeinflussen die Stange nicht. Alle Stangen, die nach links geschoben wurden, bilden ein variabel-gezahntes Zahnrad, welches den Buchstaben, der verschlüsselt werden soll, verschiebt. Diese Verschiebung ist identisch mit der Zahl der nach links verschobenen Stangen. Der Schlüsselbuchstabe, der sich ergibt, wird auf das Papierband gedruckt. Nachdem die Umdrehung vollständig ist, werden die Stangen wieder zurückgeschoben. Ein Satz von Zwischenzahnrädern setzt die Schlüsselrotoren um eine Position vorwärts, und ein Sperrarm klinkt sich in die Trommel ein, um einen zweiten Durchgang zu verhindern, bis die Einstellscheibe auf den nächsten Buchstaben gesetzt wurde.

Dieses System erlaubte die Änderung der Verschiebung für jeden verschlüsselten Buchstaben; ohne wäre die Verschlüsselung nichts anderes gewesen als ein sehr unsicherer Caesarchiffre.

Beispielkonfiguration

Bevor eine Verschlüsselung mit der M-209 stattfindet, ist es notwendig, dass der Benutzer die Maschine nach einer vorgegebenen Schablone einstellt. Dies schließt die Positionierung der Stifte auf jeder der Rotorscheiben sowie die Einstellungen der Schieber auf den Trommelstangen mit ein. Meist wurden diese durch einen geheimen Schlüsselsatz zwischen Sender und Empfänger ausgetauscht. Die externe Position der Schlüsselrotoren konnte dann vom Sender beliebig (zufällig) ausgewählt und über einen sicheren Kanal an den Empfänger übergeben werden.

Zu jedem Buchstaben auf jedem Rotor gehört ein Stift, der nach links oder rechts geschoben werden kann. Eine Tabelle, die diese Einstellungen vorgibt, könnte z. B. so aussehen:

| Rotor | Stiftposition |

|---|---|

| 1 | AB-D---HI-K-MN----ST-VW--- |

| 2 | A--DE-G--JKL--O--RS-U-X-- |

| 3 | AB----GH-J-LMN---RSTU-X |

| 4 | --C-EF-HI---MN-P--STU |

| 5 | -B-DEF-HI---MN-P--S |

| 6 | AB-D---H--K--NO-Q |

Buchstaben, die in der Tabelle auftauchen, haben ihren Stift in der rechten, aktiven Position, nicht vorhandene Buchstaben (mit einem Strich gekennzeichnet) in der linken, inaktiven.

Die Trommel hat 27 Stangen, mit je zwei Schiebern. Diese Schieber können auf Positionen von 1 bis 6 eingestellt werden und sind dann über einem Schlüsselrotor ausgerichtet, oder sie werden auf eine von zwei „0“ Positionen gestellt, wo sie inaktiv sind. Eine Tabelle, die diese Einstellungen enthält, könnte so aussehen:

| Stange | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 |

|---|---|---|---|---|---|---|---|---|---|

| Schieber | 3-6 | 0-6 | 1-6 | 1-5 | 4-5 | 0-4 | 0-4 | 0-4 | 0-4 |

| Stange | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| Schieber | 2-0 | 2-0 | 2-0 | 2-0 | 2-0 | 2-0 | 2-0 | 2-0 | 2-0 |

| Stange | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| Schieber | 2-0 | 2-5 | 2-5 | 0-5 | 0-5 | 0-5 | 0-5 | 0-5 | 0-5 |

Stange 1 hätte also ihre Schieber auf den Positionen „3“ und „6“, Stange 2 auf „0“ und „6“ usw. Jeder Schieber auf Position „3“ z. B. wird von einem Führungsarm zur Seite geschoben, wenn der momentan aktive Stift auf der Rotorscheibe „3“ in der aktiven Stellung ist.

Zu guter Letzt wird der externe Schlüssel eingestellt, indem man die Schlüsselrotoren auf eine bestimmte oder zufällige Buchstabensequenz einstellt. Zum Testen des internen Schlüssels stellt der Benutzer die Rotoren auf „AAAAAA“ und verschlüsselt dann eine Nachricht, die ebenfalls nur aus dem Buchstaben „A“ besteht. Der entstehende Schlüsseltext wird dann mit einer vorgegebenen Zeichenkette verglichen.

Die Testnachricht für obige Einstellung ist:

T N J U W A U Q T K C Z K N U T O T B C W A R M I O

Die Stifte auf den Schlüsselrotoren kommen erst dann ins Spiel, wenn sie bei der Rotation den unteren Teil erreichen; an dieser Stelle können sie den Führungsarm betätigen, der dann die Stangen mittels der Schieber nach links versetzt. Der aktive Stift ist immer um eine bestimmte Zahl von dem Buchstaben verschoben, der angezeigt wird. Sind die angezeigten Buchstaben z. B. „AAAAAA“, dann sind die aktiven Stifte/Buchstaben „PONMLK“.

Beispielverschlüsselung

Nachdem die M-209 nach den oben genannten Einstellungen konfiguriert wurde, ist die Maschine bereit zum Verschlüsseln. Wir nehmen wieder das Beispiel der Testnachricht, der erste Buchstabe ist also „A“. Der Benutzer stellt das Buchstabenrad auf „A“ und dreht die Handkurbel. Da der Schlüssel „AAAAAA“ ist, sind die aktiven Buchstaben „PONMLK“; nach den Einstellungen ist „P“ auf dem ersten Rotor inaktiv, „O“ ist aktiv auf dem zweiten, „N“ ist aktiv auf dem dritten, „M“ ist aktiv auf dem vierten, „L“ ist inaktiv auf dem fünften und „K“ ist aktiv auf dem sechsten. Die Führungsarme, welche den aktiven Stiften zugeordnet sind, werden bewegt, in diesem Fall die Arme 2, 3, 4 und 6.

Jede Stange auf der Trommel, deren Schieber in einer dieser Positionen ist, wird also zur linken Seite verschoben und wird Teil des variablen Zahnrads, das die Ausgabe der Maschine steuert. In diesem Fall werden also die Stangen 1, 2, 3 und 5–21 nach links geschoben, was insgesamt 20 Stangen ausmacht, bzw. 20 „Zähne“ auf dem Zahnrad. Der Buchstabe wird also um 20 Buchstaben verschoben.

Die M-209 verwendet einen reziproken Substitutionscipher, auch Beaufort-Schema genannt; das Alphabet, das in der Klartextnachricht verwendet wurde, wird umgedreht:

| Klartextalphabet: | ABCDEFGHIJKLMNOPQRSTUVWXYZ |

| Schlüsseltextalphabet: | ZYXWVUTSRQPONMLKJIHGFEDCBA |

Lässt man die Verschiebung zunächst weg, wird also „A“ zu „Z“, „B“ zu „Y“ usw. Die Verschiebung wird nach links durchgeführt, z. B. wird ein Klartext-„P“ dem Schlüsseltext „K“ zugeordnet. Verschiebt man diesen nun um drei Stellen nach links, ergibt sich ein „N“. Gelangt man bei der Verschiebung über die Enden des Alphabets, beginnt man einfach wieder von rechts. Dieser Ansatz ist selbstumkehrend, d. h., dass die Entschlüsselung dieselbe Tabelle in derselben Weise benutzt: ein Schlüsseltext-„N“ wird wie Klartext eingegeben; dies entspricht einem „M“ im umgekehrten Alphabet. Verschiebt man dies um drei Stellen nach links, ergibt sich wieder der ursprüngliche Klartext: „P“. Im Beispiel von oben, war der erste Buchstabe ein „A“, was einem „Z“ im umgedrehten Alphabet entspricht. Die Verschiebung, durch das variable Zahnrad war 20; verschieben wir nun also das „Z“ um 20 Stellen nach links, ergibt sich ein „T“, was auch dem ersten Zeichen in der Testnachricht entspricht.

Am Ende des Schlüsselzyklus werden alle sechs Schlüsselrotoren um je eine Stelle vorgerückt, die dann angezeigte Buchstabenfolge ist „BBBBBB“ und die aktiven Buchstaben sind „QPONML“. Dadurch werden andere Führungsarme angesprochen, die mit der Trommel interagieren, und somit eine andere Verschiebung für die nächste Verschlüsselung bilden.

Sicherheit

Für ihre Zeit war die M-209 gut konstruiert und im Felde nutzbar, aber, wie andere Maschinen ihrer Zeit, nicht gänzlich kryptologisch sicher. Ebenso wie bei der deutschen Enigma waren es technische Schwächen und Bedienfehler, die einen Einstieg in die Funktionsweise und in die jeweiligen Einstellungen der M-209 gaben.

Da die M-209 beispielsweise nur das Verschlüsseln von alphabetischen Zeichen vorsah, mussten Zahlen immer in Wörtern ausgedrückt werden. Diese Schwachstelle der M-209-Verschlüsselung hatte zur Folge, dass sehr viele Zahlen in den meist 1000 bis 4000 Buchstaben langen Nachrichten vorkamen. Nach diesen ausgeschriebenen Zahlwörtern suchten die deutschen Dechiffrierer gezielt, um daraus auf den weiteren Schlüssel zu schließen. Mit einer bestimmten mathematischen Formel konnten sie so aus der relativen die absolute Einstellung berechnen.

Eine weitere Schwachstelle war, dass eine Änderung der Grundeinstellungen (auf den Stifträdern) kompliziert war und wegen des Zeitaufwandes vergleichsweise selten vorgenommen wurde.

Im Jahre 1943 waren deutsche Kryptoanalytiker in der Lage, M-209-Nachrichten regelmäßig mitzulesen (siehe auch diesen Artikel (Memento vom 3. Februar 2006 im Internet Archive) für Details). Das Entziffern einzelner Funksprüche dauerte zum Teil bis zu einer Woche, die Zeit konnte durch speziell konstruierte Rechenmaschinen allerdings bald wesentlich verkürzt werden.

Eine im September 1944 fertiggestellte „Entzifferungsmaschine“ reduzierte die Zeit auf maximal sieben Stunden. Diese Entzifferungsmaschine bestand aus vier Walzen mit je 26 Schlitzen sowie gestanzten Blechplatten und zahlreichen verlöteten Kabelverbindungen. Die Maschine bestand aus zwei Teilen: einem Kasten in der Größe eines Schreibtisches, der die Relais und die vier Drehwalzen enthielt, sowie einem weiteren Kasten mit 80 × 80 × 40 cm Kantenlänge. Letzterer enthielt 26 mal 16 Lampenfassungen, mit denen sich durch Glühlampen die Buchstaben der relativen Einstellung nachbilden ließen.

Die damit entzifferten M-209 Nachrichten enthielten beispielsweise brisante Informationen und teils auch Hinweise auf bevorstehende Bombardierungen deutscher Städte, die meist etwa sechs bis acht Wochen vor der Durchführung in Funksprüchen angekündigt wurden.

Ob und wie diese Nachrichten zuletzt auf deutscher Seite genutzt wurden, ist nicht bekannt. Von Feldmarschall Erwin Rommel etwa ist die intensive Nutzung nachrichtendienstlicher Erkenntnisse, darunter auch solche aus entzifferten Nachrichten, bekannt.

Trotzdem wurde die M-209 als ausgezeichnet geeignet für taktische Nutzung angesehen und war bis zum Koreakrieg bei den amerikanischen Streitkräften in Gebrauch.

Produktion und Verwendung

Die erste M-209 wurde 1936 an das französische Militär verkauft, damals noch unter dem Namen C-36. Zu Beginn des Zweiten Weltkriegs flüchtete Hagelin von Schweden in die Schweiz, wo er seine Firma unter dem Namen Crypto AG in Zug wieder aufbaute. Sein Fluchtweg führt ihn direkt durch das nationalsozialistische Deutschland. Auf seiner Fahrt durch Berlin führte er die Pläne seiner Maschine bei sich.

Kurz nach Kriegsbeginn fand Hagelin in den US-Streitkräften einen weiteren Großabnehmer, der die Funktionsweise des Geräts leicht abänderte und es anschließend M-209 taufte. Das US-Militär überzeugte das kleine, billige und einigermaßen sichere Design dieser Verschlüsselungsmaschine. Die Produktion fand in Lizenz in den USA statt. In den USA wurden ungefähr 140.000 Stück der M-209 gebaut. Soweit öffentlich bekannt, war es die meistgebaute Verschlüsselungsmaschine. Hagelin wurde dadurch zum Millionär.

Ab etwa Anfang 1941 benutzte die italienische Marine die Hagelin C-38m, eine Version der M-209. Ihr Code wurde im Juni 1941 in Bletchley Park entziffert, woraufhin die Verluste der deutsch-italienischen Geleitzüge nach Nordafrika sprunghaft anstiegen.[1]

Außerdem baute Fritz Menzer, ein deutscher Kryptograph im Zweiten Weltkrieg, Chiffriermaschinen, die auf Hagelins Design basierten, jedoch kryptographisch entscheidend stärker waren. Menzers SG-41 war ein rein mechanisches Gerät, mit einem internen Aufbau ähnlich dem der M-209, aber größer und mit einer Tastatur. Es wurde auch nur in kleinerem Maßstab produziert, insgesamt etwa 2.000[2], für die Benutzung durch die deutsche Abwehr, welche sie ab 1944 benutzte.

Eigentlich sollte die SG-41 die Standard-Chiffriermaschine für den taktischen Einsatz werden. Da sie aber für den Fronteinsatz mit 13,5 kg zu schwer war, sollten bis Ende 1944 nur 1.000 Maschinen hergestellt werden. Außerdem arbeitete Menzer an zwei anderen Chiffriermaschinen, einem Nachfolger der Enigma, dem „SG-39“ und einer simplen, aber relativ starken transportablen Maschine, dem „Schlüsselkasten“. Jedoch kam keine dieser Maschinen in die Produktion. Wären sie in Benutzung gekommen, hätte dies sicher einige Probleme für die alliierten Kryptoanalytiker bedeutet, obwohl ihre Codes nicht schwieriger zu brechen waren als die der M-209.

Nach dem Krieg entwickelte Hagelin noch ein verbessertes Modell der M-209, die „C-52“. Die C-52 verfügte über eine Periode von 2.756.205.443 Buchstaben, austauschbare Rotoren, und ein Typenrad mit gemischtem Alphabet. Allerdings war die C-52 eine Maschine der letzten Generation von klassischen Chiffriermaschinen, da zu dieser Zeit die neue digitale Technik die Entwicklung von weitaus stärkeren Verschlüsselungen ermöglichte.

Siehe auch

Literatur

- Jean-François Bouchaudy: Genuine French WWII M-209 cryptograms. Cryptologia, 2019. doi:10.1080/01611194.2019.1596180

- David Kahn: The Codebreakers. The Story of secret Writing. The Comprehensive History of Secret Communication from Ancient Times to the Internet. Revised and updated. Scribner, New York NY 1996, ISBN 0-684-83130-9.

- George Lasry, Nils Kopal und Arno Wacker: Ciphertext-only cryptanalysis of short Hagelin M-209 ciphertexts. Cryptologia, 42:6, S. 485–513, 2018. doi:10.1080/01611194.2018.1428836

- Klaus Schmeh: Codeknacker gegen Codemacher. Die faszinierende Geschichte der Verschlüsselung. 2. Auflage. W3L-Verlag, Herdecke, 2008, ISBN 978-3-937137-89-6.

Einzelnachweise

- Friedrich L. Bauer: Entzifferte Geheimnisse. Methoden und Maximen der Kryptologie. 3., überarbeitete und erweiterte Auflage. Springer, Berlin u. a. 2000, ISBN 3-540-67931-6, S. 140–141; Joachim Beckh: Blitz und Anker, Band 2: Informationstechnik, Geschichte& Hintergründe. Books on Demand, 2005, ISBN 3-8334-2997-6, ISBN 978-3-833-42997-2 (S. 269–270); F. H. Hinsley & Alan Stripp (Hg.): Codebreakers: The inside story of Bletchley Park. Oxford University Press, Oxford, 1993, ISBN 978-0-19-280132-6

- Michael Pröse: Chiffriermaschinen und Entzifferungsgeräte im Zweiten Weltkrieg – Technikgeschichte und informatikhistorische Aspekte. Dissertation Technische Universität Chemnitz, Leipzig 2004, S. 61ff. PDF; 7,9 MB (Memento des Originals vom 4. September 2009 im Internet Archive) Info: Der Archivlink wurde automatisch eingesetzt und noch nicht geprüft. Bitte prüfe Original- und Archivlink gemäß Anleitung und entferne dann diesen Hinweis. (zuletzt abgerufen am 7. April 2010)

Weblinks

- Dirk Rijmenants’ M-209 Simulator für Windows

- Handbuch der M-209 PDF; 2 MB (englisch) 1944, abgerufen am 17. September 2018.

- Jerry Proc’s Seite zur M-209