Rabbit (Algorithmus)

Rabbit ist eine Stromchiffre, die einen Schlüssel mit einer Länge von 128 Bit und einen 64 Bit Initialisierungsvektor verwendet.

Geschichte

Rabbit wurde 2003 von Martin Boesgaard, Mette Vesterager, Thomas Pedersen, Jesper Christiansen und Ove Scavenius bei der Firma Cryptico entwickelt[1] und erstmals im Februar 2003 auf dem 10ten FSE Workshop vorgestellt. Das Design von Rabbit wurde von dem komplexen Verhalten realwertiger chaotischer Karten inspiriert. Chaotische Karten zeichnen sich in erster Linie durch eine exponentielle Empfindlichkeit gegenüber kleinen Störungen aus, so dass Iterationen solcher Karten zufällig und langfristig unvorhersehbar erscheinen.[2]

Der Algorithmus wird im RFC 4503 beschrieben, von Cryptico wurde ein Patent für den Algorithmus angemeldet und verlangte viele Jahre lang eine Lizenzgebühr für die kommerzielle Nutzung der Verschlüsselung. Seit Oktober 2008 ist die Software als Public Domain Software lizenziert und kann daher auch für kommerzielle Zwecke kostenfrei genutzt werden.[3]

Funktionalität

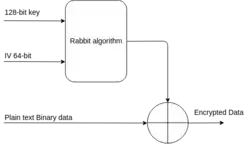

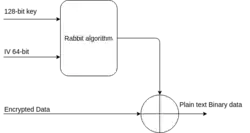

Der Rabbit-Algorithmus nimmt einen geheimen 128 bit-Schlüssel und einen 64 bit-Initialisierungsvektor als Eingabe und erzeugt für jede Iteration einen Ausgabeblock von 128 pseudozufälligen Bits aus einer Kombination der internen Statusbits. Die Ver- und Entschlüsselung erfolgt durch eine Kontravalenz (bitweise XOR-Verknüpfung) der pseudozufälligen Daten mit dem Klar- bzw. Verschlüsselungstext. Die Größe des internen Zustands beträgt 513 bit, aufgeteilt auf acht 32 bit-Zustandsvariablen, acht 32 bit-Zähler und ein Übertragsbit.[2]

Das Key Vorbereitungsschema

Der Algorithmus wird durch die Expandierung des 128 bit-Schlüssels, sowohl in die 8 Zustandsvariablen, als auch in die 8 Zähler so initialisiert, dass eine Eins-zu-Eins Korrespondenz zwischen dem Schlüssel und den Anfangszustandsvariablen und den Anfangszählern besteht. Der Schlüssel wird in folgende acht Unterschlüssel unterteilt:[1]

, , , , , , und

Die Zustands- und Zählervariablen werden folgendermaßen initialisiert:

und

Anschließend wird, entsprechend dem nachfolgenden Zählsystem und der Next-State-Funktion, viermal iteriert, um die Korrelationen zwischen den Bits im Schlüssel und den Bits in den internen Zustandsvariablen zu verringern

Abschließend werden die Zählerwerte entsprechend der folgenden Formal neu initialisiert um eine Wiederherstellung des Schlüssels durch Umkehrung des Zählersystems zu verhindern:[1]

IV Schema

Das IV-Setup Schema kommt zustande, indem der 64 bit-IV-Stream auf alle 256 bit des Counterstate XORed wird. Die 64 bit des IV werden im Folgenden als notiert.[1]

Das System wird dann viermal iteriert, um alle Zustandsbits nichtlinear von allen IV-Bits abhängig zu machen. Die Modifikation des Zählers durch die IV garantiert, dass alle möglichen Kombinationen des IV zu einem einzigartigen Keystream führen.

Next-state Function

Der Kern des Rabbit-Algorithmus ist die Iteration des Systems, definiert durch folgenden Gleichungen:[1]

Zählsystem

Für den Zähler werden folgende Konstanten benötigt, die wie folgt definiert sind:[1]

Die Dynamik der Zähler ist folgendermaßen definiert:

Das Übertragsbit ist dabei gemäß der folgenden Formel definiert:

Extraktion

Nach jeder Iteration werden 128 bit der Ausgabe wie folgt erzeugt:[1]

wobei der 128 bit-Ausgabeblock nach der Iteration ist.

Ver- und Entschlüsselung

Anschließend erfolgt die Ver- bzw. Entschlüsselung eines Textes/verschlüsselten Textes durch eine durch Kontravalenz mit dem Ausgabeblock, den man nach Eingabe des 128 bit-Schlüssels und des 64 bit-Initialvektors erhält.[1]

Beispiel

Um einen Text mithilfe des Rabbit-Algorithmus zu verschlüsseln, benötigt man lediglich einen Schlüssel und einen Initialisierungsvektor. Mit dem Schlüssel Wikipedia (0x57696b697065646961) und dem Initialvektor 0x123123 erhält man den Ausgabeblock 0x9c677286866aad38f8e9b660f5411814

Wenn man diesen mit dem zu verschlüsselnden Text Sichere Nachricht (0x53696368657265204e6163687269636874) kontrarelevtiviert, so erhält man die folgenden verschlüsselten Text a2115ff62ad536899a8b16d22f47746336

Geschwindigkeit

Die Chiffre wurde für eine hohe Softwareleistung entwickelt. Bei einer vollständig optimierten Implementierung erreicht der Rabbit-Algorithmus eine Verschlüsselungsgeschwindigkeit von 3,7 Taktzyklen pro Byte auf einem Intel Pentium III und eine Verschlüsselungsgeschwindigkeit von 10,5 Taktzyklen pro Byte auf einem ARM7 Prozessor.[2]

Sicherheit

Ein 128-Bit-Schlüssel macht es robust gegen Brute-Force-Angriffe. Es ist auch ziemlich einfach zu implementieren und erfordert eine minimale Speicherung von Zuständen. Im Vergleich zum Advanced Encryption Standard für Geräte mit geringer Leistung ergeben sich in der Schnelligkeit und der Robustheit Vorteile für den Rabbit-Algorithmus. Bislang wurden keine Schwachstellen in der Rabbit-Verschlüsselung gefunden.[4]

Anwendung

Der Rabbit-Algorithmus findet unter anderem in der quelloffenen SSL/TLS-Programmbibliothek WolfSSL (ehemals CyaSSL) Anwendung, die vor allem bei Embedded-Systemen zum Einsatz kommt.[5]

Einzelnachweise

- The Stream Cipher Rabbit. (PDF) Abgerufen am 20. Mai 2019 (englisch).

- Rabbit:A New High-Performance Stream Cipher (Memento vom 11. Dezember 2013 im Internet Archive)

- Rabbit becomes public domain (Memento vom 30. Juni 2009 im Internet Archive)

- Light-weight crypto: Rabbit. Abgerufen am 20. Mai 2019 (englisch).

- Ecrypt: Rabbit. Abgerufen am 20. Mai 2019 (englisch).