Elektronische Signatur

Unter einer elektronischen Signatur versteht man mit elektronischen Informationen verknüpfte Daten, mit denen man den Unterzeichner bzw. Signaturersteller identifizieren und die Integrität der signierten elektronischen Informationen prüfen kann. In der Regel handelt es sich bei den elektronischen Informationen um elektronische Dokumente. Die elektronische Signatur erfüllt somit technisch gesehen den gleichen Zweck wie eine eigenhändige Unterschrift auf Papierdokumenten.

Genutzt wird sie vorerst primär im E-Government (öffentliche Verwaltung), E-Justice (Justiz), zunehmend aber auch E-Commerce (Onlinehandel) und ähnlichen Vertragsunterzeichnungen in der Privatwirtschaft.

Abgrenzung zur digitalen Signatur

Im Allgemeinen werden die Begriffe „digitale Signatur“ und „elektronische Signatur“ synonym verwendet. In der Informatik und Kryptografie versteht man die „digitale Signatur“ als eine Klasse von kryptografischen (d. h. mathematischen) Verfahren, während „elektronische Signatur“ ein primär rechtlicher Begriff ist. Der Terminus „elektronische Signatur“ wurde zuerst von der Europäischen Kommission in einem überarbeiteten Entwurf der EU-Richtlinie 1999/93/EG verwendet, um die rechtlichen Regelungen nicht an eine bestimmte Technologie zu koppeln; in einem früheren Entwurf war, entsprechend dem damaligen deutschen Signaturgesetz noch der Begriff „digitale Signatur“ verwendet worden.[1] Art. 3 Nr. 10 eIDAS-VO fasst den Begriff bewusst sehr weit: „Daten in elektronischer Form, die anderen elektronischen Daten beigefügt oder logisch mit ihnen verbunden werden und die der Unterzeichner zum Unterzeichnen verwendet.“ Diese Definition umfasst neben digitalen (kryptographischen) Signaturen auch andere, nicht auf kryptographischen Methoden, insbesondere nicht auf digitalen Zertifikaten basierende Verfahren. Außerdem bezieht sich der Begriff der digitalen Signatur in der Softwaretechnik auf Identifikationen aller Art, etwa für einzelne Dokumente, während der rechtliche Begriff speziell auf „Signatur“ im Sinne einer persönlichen Unterschrift eingeschränkt ist.

Rechtliche Rahmenbedingungen

EU-Verordnung

Am 28. August 2014 hat die Europäische Kommission im Amtsblatt der Europäischen Union die Verordnung (EU) Nr. 910/2014 über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt und zur Aufhebung der Richtlinie 1999/93/EG (eIDAS-Verordnung bzw. IVT) veröffentlicht.[2] Die Verordnung ersetzt die Signaturrichtlinie, stärkt und erweitert aber gleichzeitig die bestehenden Rechtsvorschriften, die mit der Signaturrichtlinie bereits eingeführt wurden. Die Verordnung ist seit 1. Juli 2016 anzuwenden, mit Wirkung von diesem Tag ist die Signaturrichtlinie 1999/93/EG aufgehoben. Die Europäische Kommission hat am 3. Juni 2021 einen Rahmen für eine europäische digitale Identität (EUid) vorgeschlagen, die allen Bürgern, Einwohnern und Unternehmen in der EU zur Verfügung stehen wird.[3]

EU-Richtlinie

Ausgangspunkt für die aktuelle Signaturgesetzgebung in der Europäischen Union ist die EU-Richtlinie 1999/93/EG (Signaturrichtlinie).[4] Diese definiert die Vorgaben für die Regelungen elektronischer Signaturen, die durch die Mitgliedstaaten und die anderen Staaten des Europäischen Wirtschaftsraumes in nationalen Gesetzen umgesetzt wurden.

Die Signaturrichtlinie definiert die elektronische Signatur technologieneutral als Daten, die anderen Daten „beigefügt oder logisch mit ihnen verknüpft sind und die zur Authentifizierung dienen“. Jeder einem elektronischen Dokument oder einer Nachricht angehängte Name des Urhebers bzw. Absenders erfüllt diese Definition. Einen höheren Beweiswert besitzen dagegen fortgeschrittene elektronische Signaturen, die es ermöglichen, die Authentizität und Unverfälschtheit der durch sie signierten Daten zu prüfen. Derzeit erfüllen nur auf digitalen Signaturen basierende elektronische Signaturen diese Anforderungen. Schließlich behandelt die Richtlinie sogenannte „fortgeschrittene elektronische Signaturen“, die auf einem qualifizierten Zertifikat beruhen und mit einer sicheren Signaturerstellungseinheit (SSEE) erstellt wurden. Die Richtlinie definiert für diese Art von Signaturen zwar keine Benennung, geht aber in wesentlichen Punkten speziell auf sie ein; inzwischen hat sich europaweit fast überall die Bezeichnung qualifizierte elektronische Signatur durchgesetzt.

Die Richtlinie legt Anforderungen an die Ausstellung von Zertifikaten und an andere Zertifizierungsdienste fest. Nach Artikel 2 Nr. 9 ist ein Zertifikat „eine elektronische Bescheinigung, mit der Signaturprüfdaten einer Person zugeordnet werden und die Identität dieser Person bestätigt wird“. Zertifizierungsdienste umfassen nach Artikel 2 Nr. 11 auch „anderweitige Dienste im Zusammenhang mit elektronischen Signaturen“, also z. B. Auskunftsdienste für Zertifikate, Identifizierungs- und Registrierungsdienste für die Ausstellung von Zertifikaten oder Zeitstempeldienste. Besondere Anforderungen stellt die Signaturrichtlinie an ein qualifiziertes Zertifikat. Zum einen muss es den Aussteller, den Schlüsselinhaber und den Geltungsbereich des Zertifikates spezifizieren und die fortgeschrittene elektronische Signatur des Ausstellers tragen; zum anderen muss der Aussteller umfangreiche und weitgehende Anforderungen bezüglich der Sicherheit und Nachvollziehbarkeit der Ausgabe der Zertifikate erfüllen.

Die wichtigsten Regelungen der Signaturrichtlinie waren, dass

- die Mitgliedstaaten die Bereitstellung von Zertifizierungsdiensten nicht von einer vorherigen Genehmigung abhängig machen dürfen,

- eine qualifizierte elektronische Signatur, d. h. eine fortgeschrittene elektronische Signatur, die auf einem qualifizierten Zertifikat beruht und mit einer sicheren Signaturerstellungseinheit erstellt wurde, die gleiche Wirkung hat, wie eine handschriftliche Unterschrift,

- ein Aussteller von qualifizierten Zertifikaten gegenüber einer Person, die auf ein Zertifikat vertraut, dafür haftet,

- die in einem Mitgliedstaat ausgestellten qualifizierten Zertifikate und die darauf basierenden Signaturen in allen Mitgliedstaaten gegenseitig anerkannt werden,

- Signaturen, die nicht auf einem qualifizierten Zertifikat beruhen, ebenfalls als Beweismittel vor Gericht eingesetzt werden können. Die konkreten Rechtsfolgen einer solchen „einfachen“ oder fortgeschrittenen elektronischen Signatur (im Unterschied zur qualifizierten elektronischen Signatur) werden jedoch nicht weiter geregelt und liegen somit bei einem Streitfall im Ermessen des Gerichtes (Objekte des Augenscheins).

Als Pendant zur qualifizierten elektronischen Signatur (QES) werden mit der neuen EU-Verordnung qualifizierte elektronische Siegel eingeführt, um juristischen Personen die Möglichkeit zu geben, den Ursprung und die Unversehrtheit von elektronischen Dokumenten rechtsverbindlich zu garantieren. Sie können auch verwendet werden, um digitale Besitzgegenstände einer juristischen Person wie beispielsweise Softwarecode zu kennzeichnen. Mit Inkrafttreten der Verordnung werden ab dem 1. Juli 2016 qualifizierte elektronische Signaturen und Siegel grenzüberschreitend in Europa anerkannt.[5]

Deutschland

Formen der elektronischen Signatur

(nach der Verordnung (EU) Nr. 910/2014 (eIDAS-Verordnung) vom 28. August 2014)

In Deutschland erfüllen nur qualifizierte elektronische Signaturen gemäß Art. 3 Nr. 12 eIDAS-Verordnung die Anforderungen an die elektronische Form gemäß § 126a BGB, die die gesetzlich vorgeschriebene Schriftform ersetzen kann. Auch erhalten nur mit einer qualifizierten elektronischen Signatur versehene elektronische Dokumente den gleichen Beweiswert wie (Papier-)Urkunden im Sinne der Zivilprozessordnung (§ 371a Abs. 1 ZPO).

Einer elektronischen Signatur darf die Rechtswirkung und die Zulässigkeit als Beweismittel in Gerichtsverfahren nach Art. 25 Abs. 1 eIDAS-Verordnung nicht allein deshalb abgesprochen werden, weil sie in elektronischer Form vorliegt oder weil sie die Anforderungen an qualifizierte elektronische Signaturen nicht erfüllt. In Fällen, in denen eine qualifizierte elektronische Signatur nicht gesetzlich vorgeschrieben ist, können Dokumente, die „nur“ mit einer fortgeschrittenen elektronischen Signatur gemäß Art. 3 Nr. 11 eIDAS-Verordnung versehen wurden, jedoch per Augenscheinsbeweis ebenfalls als Beweismittel vor Gericht verwendet werden.

Die Anwendung der elektronischen Signatur ist in Deutschland durch mehrere Rechtsvorschriften geregelt:

- Vertrauensdienstegesetz (VDG)

- Bürgerliches Gesetzbuch (BGB), hier vor allem die §§ 125 ff. über die Formen von Rechtsgeschäften

- Verwaltungsverfahrensgesetz (VwVfG, des Bundes und der meisten Länder), hier vor allem § 3a zur elektronischen Kommunikation und § 37 zum elektronischen Verwaltungsakt.

- Unzählige weitere Rechtsvorschriften, die 2001 durch das Formanpassungsgesetz geändert wurden.

- Daneben gelten Vorschriften der Europäischen Union.

Formen der elektronischen Signatur

Die eIDAS Verordnung definiert in Art. 3 Nr. 10–12 folgende Formen von elektronischen Signaturen:

- elektronische Signatur,

- fortgeschrittene elektronische Signatur,

- qualifizierte elektronische Signatur.

| Elektronische Signatur | Fortgeschrittene Signatur | Qualifizierte Signatur | |

|---|---|---|---|

| Sicherheitslevel | niedrig | hoch | sehr hoch |

| Beispiel | Private oder geschäftliche E-Mail mit Signatur | PGP-signierte E-Mail | beA-System |

| From: Max Mustermann To: Lisa Mustermann Subject: Testmail Liebe Lisa, hier der Text. LG Max -- Max Mustermann John-Doe-Str. 1 99999 Musterstadt |

From: Max Mustermann To: Lisa Mustermann Subject: Testmail -----BEGIN PGP MESSAGE----- Version: GnuPG v2 Liebe Lisa, hier der Text. LG Max -----BEGIN PGP SIGNATURE----- Version: GnuPG v2 iQEcBAEBCAAGBQJWOIv4AAoJE […] M4PXLMzSiGD1QxzN3ve6/Sd1Uwo -----END PGP SIGNATURE----- |

|

Die verschiedenen Formen der elektronischen Signaturen stehen für unterschiedliche Anforderungen an die Signaturen. An qualifizierte Signaturen werden die höchsten Anforderungen hinsichtlich Erstellung von Signaturschlüsseln zur Signaturerstellung und Signaturprüfschlüsseln sowie Zertifikaten gestellt. Außerdem müssen die bei der Signaturerstellung eingesetzten Anwendungskomponenten ebenfalls bestimmten Anforderungen entsprechen.

Anforderungen an elektronische Signaturen

Die elektronische Signatur nach Art. 3 Nr. 10 EIDAS VO ist die (rechtliche) Grundform der elektronischen Signatur. Es werden keine Elemente der digitalen bzw. kryptografischen Signatur verwendet, daher wird sie auch als „einfache“ Signatur bezeichnet. Die Signatur besteht aus Daten, die zum Unterzeichnen verwendet werden und dazu anderen Daten hinzugefügt oder mit ihnen verbunden werden. Die oben dargestellte Einfügung des Namens am Ende einer E-Mail stellt eine solche Signatur dar. Die elektronische Signatur wird in Art. 3 Nr. 10 EIDAS VO lediglich definiert und bildet die Basis der Definition von fortgeschrittenen elektronischen Signaturen. Weitere Rechtsfolgen werden dort nicht an sie geknüpft, besondere Anforderungen werden nicht gestellt.

In einem Zivilprozess unterliegen Dokumente bzw. Dateien mit „einfachen“ elektronischen Signaturen der freien Beweiswürdigung durch das Gericht. Die elektronische Signatur ist als Beweismittel nach Art. 25 Abs. 1 EIDAS VO zugelassen. Wenn Authentizität oder Integrität bestritten werden, ist der Beweiswert der elektronischen Signatur gering. In der Praxis streitet der Absender aber selten ab, eine Mail oder andere elektronische Erklärung mit einem bestimmten Inhalt geschrieben zu haben, gestritten wird meist um die Auslegung der Erklärung.

Einfache elektronische Signaturen können gemäß § 127 Abs. 3 BGB für Erklärungen oder Vereinbarungen eingesetzt werden, bei denen die Parteien sich vertraglich auf elektronische Form geeinigt haben.

Anforderungen an fortgeschrittene elektronische Signaturen

Für eine fortgeschrittene elektronische Signatur gilt die Definition in Art. 3 Nr. 11 und Art. 26 EIDAS VO. Eine fortgeschrittene elektronische Signatur muss unter Verwendung elektronischer Signaturerstellungsdaten erstellt, die der Unterzeichner mit einem hohen Maß an Vertrauen unter seiner alleinigen Kontrolle verwenden kann. Zusätzlich muss die fortgeschrittene elektronische Signatur eindeutig dem Unterzeichner zugeordnet sein, dessen Identifizierung ermöglichen und so mit den unterzeichneten Daten verbunden sein, dass eine nachträgliche Veränderung der Daten erkannt werden kann. Dies erfolgt entweder über den dem Signaturersteller zugewiesenen Prüfschlüssel oder gegebenenfalls mittels während der Signaturerstellung erfasster biometrischer Unterschriften.

Der Begriff „Signaturschlüssel“ bezieht sich außerdem nicht notwendigerweise nur auf kryptographische Schlüssel,[6] und für die Identifizierbarkeit des Signaturerstellers ist nicht zwingend ein Zertifikat erforderlich, so dass z. B. auch mit PGP und einem auf der Festplatte gespeicherten Signaturschlüssel (Soft-PSE) fortgeschrittene elektronische Signaturen erstellt werden können.[7]

Im Rechtsstreit werden fortgeschrittene elektronische Signaturen genauso wie „einfache“ elektronische Signaturen als Objekte des Augenscheins behandelt, d. h., die sich auf die Signatur beziehende Partei muss beweisen, dass digitale Signatur und Identifizierungsmerkmal echt sind. Fortgeschrittene elektronische Signaturen können gemäß § 127 BGB für formfreie Vereinbarungen eingesetzt werden.

Anforderungen an qualifizierte elektronische Signaturen

Nur Dokumente mit einer qualifizierten elektronischen Signatur gemäß § 2 Nr. 3 SigG können als elektronische Form eine per Gesetz geforderte Schriftform auf Papier ersetzen, vgl. § 126a BGB. In Übereinstimmung mit der europäischen Richtlinie ist eine qualifizierte elektronische Signatur eine fortgeschrittene elektronische Signatur, die auf einem zum Zeitpunkt ihrer Erzeugung gültigen qualifizierten Zertifikat beruht und mit einer sicheren Signaturerstellungseinheit (SSEE) erstellt wurde. Der Signaturschlüssel darf dabei ausschließlich in der SSEE gespeichert und angewendet werden, und die Übereinstimmung der SSEE mit den Vorgaben des Signaturgesetzes muss durch eine anerkannte Stelle geprüft und bestätigt werden. Dagegen ist auch für qualifizierte elektronische Signaturen eine Prüfung und Bestätigung der Signaturanwendungskomponente, welche Signatursoftware, Treiber und Chipkartenleser umfasst, nicht zwingend vorgeschrieben, jedoch ist mindestens eine Herstellererklärung nötig, in der der jeweilige Hersteller die Konformität der Komponente zum SigG und zur SigV gemäß § 17 SigG bestätigt. Eine solche Herstellererklärung wird später von der Bundesnetzagentur im Bundesanzeiger veröffentlicht[8], ist aber bereits mit der Einreichung bei der Bundesnetzagentur genügend.

Zusätzlich wird bei qualifizierten elektronischen Signaturen unterschieden, von welchem Anbieter die Zertifikate ausgestellt und die Signaturschlüssel erzeugt werden. Dabei wird zwischen nicht-akkreditierten Anbietern und Anbietern mit Akkreditierung durch die Bundesnetzagentur unterschieden. Laut Signaturgesetz muss jeder Anbieter von Zertifikaten für qualifizierte elektronische Signaturen bestimmte Anforderungen bezüglich des von ihm betriebenen Rechenzentrums erfüllen. Der Anbieter kann sich bescheinigen lassen, dass sein Rechenzentrum den höchsten Sicherheitsanforderungen genügt. Dem geht eine Prüfung durch eine anerkannte Bestätigungsstelle (das Bundesamt für Sicherheit in der Informationstechnik (BSI) oder eine private Bestätigungsstelle) voraus. Stellt diese fest, dass die Sicherheitsanforderungen durch den Anbieter bzw. den Betreiber des Rechenzentrums (wird in diesem Rahmen auch als Trust Center bezeichnet) erfüllt sind, bescheinigt die Bundesnetzagentur dessen Sicherheit. Der Betreiber des Rechenzentrums darf sich nun als akkreditiert bezeichnen und erhält für seine Zertifizierungsdienste qualifizierte Zertifikate von der Zertifizierungsstelle der Bundesnetzagentur, die in Deutschland die Wurzelinstanz (Root CA) in der Public-Key-Infrastruktur (PKI) für qualifizierte Zertifikate darstellt.

Einsatz in der Praxis

Das bürgerliche Gesetzbuch erlaubt den Ersatz der per Gesetz vorgeschriebenen – also nicht freiwilligen – Schriftform (max. 5 % aller unterzeichneten Vereinbarungen bzw. Erklärungen) durch die elektronische Form, soweit durch Gesetz nichts anderes bestimmt ist (§ 126 BGB). Die elektronische Form ist gewahrt, wenn dem elektronischen Dokument der Name des Unterzeichners/Signierenden hinzugefügt und mit einer qualifizierten elektronischen Signatur versehen wird (§ 126a BGB).

Für formfreie Vereinbarungen, die nicht per Gesetz der Schriftform benötigen, jedoch aus Beweisgründen freiwillig schriftlich verfasst und unterzeichnet bzw. signiert werden, können die Vertragspartner für elektronische Dokumente eine andere Signaturform vereinbaren, also entweder eine „einfache“ oder eine fortgeschrittene elektronische Signatur wählen (§ 127 BGB).

Die für qualifizierte elektronische Signaturen zugelassenen Kryptoalgorithmen werden von der Bundesnetzagentur genehmigt und veröffentlicht. Dort sind auch die für eine qualifizierte elektronische Signatur zugelassenen Produkte aufgelistet.

Zertifizierungsdienste sind genehmigungsfrei, aber anzeigepflichtig. Bei der Anzeige ist darzulegen, dass und wie die gesetzlichen Anforderungen (finanzielle Deckungsvorsorge, Zuverlässigkeit, Fachkunde) erfüllt sind.

Österreich

Österreich war das erste Land, das die Richtlinie 1999/93/EG des Europäischen Parlaments und des Rates über gemeinschaftliche Rahmenbedingungen für elektronische Signaturen umsetzte.

Die rechtliche Grundlage für elektronische Signaturen in Österreich bildet die Verordnung (EU) Nr. 910/2014 über die elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt und zur Aufhebung der Richtlinie 1999/93/EG, ABl. Nr. L 257/73 vom 28. August 2014 (eIDAS-VO) und das Bundesgesetz über elektronische Signaturen und Vertrauensdienste (Signatur- und Vertrauensdienstegesetz – SVG)[9], das seit 1. Juli 2016 in Kraft ist. Das zuvor gültige Signaturgesetz wurde mit dem SVG außer Kraft gesetzt. Wie in der EU-Verordnung vorgesehen wird zwischen einfacher, fortgeschrittener und qualifizierter elektronischer Signatur unterschieden.

Das Bundesgesetz über Regelungen zur Erleichterung des elektronischen Verkehrs mit öffentlichen Stellen (E-Government-Gesetz) ermöglicht die Nutzung einer Bürgerkarte mit sicherer elektronischer Signatur für die Teilnahme an elektronischen Verwaltungsverfahren. Als Übergangslösung konnte gemäß § 25 bis zum 31 Dezember 2007 alternativ eine Verwaltungssignatur verwendet werden, deren spezifische Anforderungen in der Verwaltungssignaturverordnung geregelt sind. Diese Übergangslösung wird nicht verlängert, so dass seit 1. Januar 2008 zwingend eine sichere bzw. qualifizierte elektronische Signatur im E-Government vorgeschrieben ist.

Die Bürgerkarte ist ein allgemeines technologisches System, im Speziellen die Freischaltung von SmartCards (wie die Sozialversicherungskarte e-Card oder Bankomatkarten) zur qualifizierten elektronischen Signierung. Diese Funktion nutzen per 2014 etwa 150.000 Österreicher.

Mit der Variante der Handy-Signatur gibt es seit 2007 auch eine staatlich kontrollierte mobile Signatur (Mobile-ID). Laut Angaben des staatlich beauftragten Dienstleisters A-Trust verzeichnet die Handy-Signatur Ende November 2021 knapp 2,8 Mio. aktive Nutzer[10].

Schweiz

Die elektronische Signatur ist durch das Bundesgesetz über Zertifizierungsdienste im Bereich der elektronischen Signatur (ZertES) sowie durch die Verordnung über Zertifizierungsdienste im Bereich der elektronischen Signatur (VZertES) geregelt. Das Obligationenrecht (OR) sieht in Art. 14 Abs. 2 bis bzw. Art. 59a eine Gleichstellung von ZertES-konformer elektronischer Signatur und Handunterschrift im Bereich gesetzlicher Formvorschriften sowie eine Haftung des Inhabers des Signierschlüssels für den sorgfältigen Umgang mit dem Schlüssel vor. ZertES, VZertES und die entsprechende OR-Novelle sind am 1. Januar 2005 in Kraft getreten.

Ein wesentlicher Unterschied zur Regelung in der EU-Signaturrichtlinie liegt darin, dass für eine Rechtswirkung der erwähnten obligationenrechtlichen Normen jeweils die Anerkennung des jeweiligen Zertifizierungsdienstes durch eine Anerkennungsstelle vorausgesetzt wird. Diese Anerkennungsstelle ist durch die Schweizerische Akkreditierungsstelle akkreditiert. Es braucht also in der Schweiz die gesetzeskonforme elektronische Signatur eines anerkannten Zertifizierungsdienstes, während in der EU nur eine gesetzeskonforme Signatur vorausgesetzt wird und die Akkreditierung damit freiwillig bleibt. Die Anerkennung ist eine Bestätigung dafür, dass der Zertifizierungsdienst die Anforderungen des Gesetzes erfüllt.

Die Schweizerische Akkreditierungsstelle (SAS, sas.admin.ch) publiziert eine Liste der anerkannten Zertifizierungsdienste[11]. 2016 waren Swisscom (Schweiz), QuoVadis Trustlink Schweiz, die SwissSign AG (der u. a. Schweizerischen Post) und das Bundesamt für Informatik und Telekommunikation (BIT) anerkannte Anbieter von Zertifizierungsdiensten.

Technische Umsetzung

Aufgrund der weiten und technologie-neutralen Definition lassen sich elektronische Signaturen durch völlig verschiedene technische Verfahren umsetzen. So stellt auch die Angabe des Absenders in einer E-Mail bereits eine elektronische Signatur dar. Auch ein über das Internet geschlossener Vertrag enthält eine elektronische Signatur, sofern geeignete Verfahren, etwa eine Passwortabfrage, den Vertragsabschluss durch eine bestimmte Person hinreichend belegen.

Fortgeschrittene oder gar qualifizierte elektronische Signaturen, die eine zuverlässige Identifizierung des Unterzeichners ermöglichen und eine nachträgliche Veränderung der Daten erkennen lassen müssen, können technisch mit digitalen Signaturen in Verbindung mit digitalen Zertifikaten von einer Public-Key-Infrastruktur (PKI) realisiert werden. Bei diesen Verfahren wird ein Schlüsselpaar verwendet. Ein Schlüssel wird für die Erzeugung der Signatur verwendet (Signaturschlüssel) und ein Schlüssel für die Prüfung (Signaturprüfschlüssel).[12] Bei qualifizierten Signaturen ist die Zuordnung der asymmetrischen Schlüsselpaare gemäß deutschem Signaturgesetz zwingend erforderlich.

Bei fortgeschrittenen Signaturen ist die Identifizierung des Unterzeichners nicht an ein Zertifikat gebunden. So können neben Zertifikaten auch andere Identifizierungsmerkmale, z. B. während des Signaturerstellungsprozesses erfasste eigenhändige Unterschriften, eingesetzt werden.

Einsatz in der Praxis

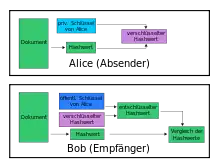

Ablauf einer elektronischen Signierung mit einer digitalen Signatur:

- Der Absender/Unterzeichner (im Beispiel: Alice) wählt die zu signierende Nutzdatei aus.

- Die Signatur-Software des Absenders/Unterzeichners bildet über die Nutzdatei einen Hash-Wert (Prüfsumme).

- Die vom Absender/Unterzeichner genutzte Signaturerstellungseinheit bildet aus dem Hash-Wert mit Hilfe eines geheimen Signaturschlüssels die elektronische Signatur.

- Der Absender/Unterzeichner verschickt die Nutzdatei und die Signatur. Alternativen sind:

- getrennte Dateien

- Containerdatei, die Nutzdatei und Signatur enthält

- Signatur in Nutzdatei enthalten, so z. B. bei PDF oder XML

- Der Empfänger (im Beispiel: Bob) erhält die Nutzdatei und die Signaturdatei

- Der Empfänger verifiziert mit einer Prüf-Software die Signatur mit Hilfe des (mit der Signatur meistens bereits mitgelieferten zum geheimen Signaturschlüssel korrespondierenden) öffentlichen Prüfschlüssels und der Nutzdatei. Viele Hersteller bieten hierfür kostenlose Prüf-Editionen ihrer Signatur-Software an, teils auch Online-Prüfung via Internet.

- Ist die Prüfung erfolgreich, dann wurde die Datei nicht verändert, die Integrität der Daten ist sichergestellt.

- Ist dem Absender/Unterzeichner mit einem Zertifikat der öffentliche Prüfschlüssel und damit indirekt auch dessen korrespondierender geheimer Schlüssel zugewiesen worden, kann der Absender/Unterzeichner anhand seines öffentlichen Schlüssels über ein im Internet verfügbares Zertifikatsverzeichnis identifiziert werden. In diesem Fall sollte auch die Gültigkeit des Zertifikates zum Zeitpunkt der Signaturerstellung geprüft werden.

- Ist von der Signatur-Software des Absenders/Unterzeichners während des Signierens eine über ein Unterschriftentablett erfasste eigenhändige Unterschrift dem Hash-Wert zugeordnet worden, kann die Unterschrift im Bedarfsfall zur Identifizierung des Absenders/Unterzeichners herangezogen werden.

Langfristige Sicherheit digitaler Signaturen

Aufgrund neuer oder verbesserter Methoden der Kryptoanalyse und immer leistungsfähigerer Rechner nimmt die Effizienz von Angriffen auf digitale Signaturverfahren wie z. B. RSA im Laufe der Zeit zu. Daher ist die Sicherheit – und damit die Aussagekraft – einer digitalen Signatur zeitlich begrenzt.

Aus diesem Grund sind die heute ausgestellten Zertifikate in der Regel nicht länger als drei Jahre gültig, was bedeutet, dass der zugewiesene Signaturschlüssel nach Ablauf des Zertifikats nicht mehr benutzt werden darf (manche Signiersoftware verweigert das Setzen einer Signatur mit einem ungültigen Zertifikat). Das Alter elektronischer Daten ist jedoch praktisch nicht bestimmbar. Dokumente könnten folglich ohne weiteres um Jahre oder gar Jahrzehnte rückdatiert werden, ohne dass dies nachweisbar wäre. Eine Rückdatierung kann etwa durch Verstellen der Systemzeit des verwendeten Rechners erfolgen. Gelingt es einem Fälscher nach Jahren, den Signaturschlüssel aus dem öffentlichen Zertifikat zu berechnen, kann er damit ein rückdatiertes Dokument mit einer gefälschten qualifizierten elektronischen Signatur versehen.

In Deutschland müssen die Anbieter die Nachprüfbarkeit der Zertifikate für fünf Jahre – akkreditierte Anbieter für 30 Jahre – nach Ende des Gültigkeitszeitraums ermöglichen, indem sie ein öffentliches Zertifikatsverzeichnis bereitstellen (§ 4 SigV). Danach kann die Nachprüfung eines Zertifikats unmöglich werden.

Auch wenn ein Zertifikat bereits lange ungültig ist bzw. der damit verknüpfte Signaturschlüssel nicht mehr verwendet werden darf, sind Dokumente, die innerhalb des Gültigkeitszeitraums signiert wurden, nach wie vor rechtsgültig.

Die Problematik besteht in der Beweiseignung elektronischer Signaturen nach dem Ablauf des Zertifikats. In der Literatur wird die Meinung vertreten, dass der Anscheinsbeweis (eine Beweislastumkehr) für die Echtheit einer elektronischen Signatur mit Anbieterakkreditierung nicht die Tatsache betreffen kann, dass die Signatur vor dem Ablauf des Zertifikats erstellt wurde,[13] weil der Nachweis des Signierzeitpunktes für denjenigen, der sich auf die Signatur stützt, leicht möglich ist und daher keiner Beweiserleichterung bedarf. Mit dem Ablauf des Zertifikats muss daher derjenige, der sich auf eine Signatur stützt, voll beweisen, dass die Signatur vor diesem Zeitpunkt gesetzt wurde. Dies kann durch eine Nachsignierung oder durch einen Zeitstempel geschehen.[14]

Im Fall archivierter, signierter Dokumente kann eine Signierung des Archivs selbst oder von Teilen davon die darin enthaltenen Dokumente absichern.

Für den Fall elektronischer Rechnungen und anderer Unternehmensdokumente gilt gemäß den Grundsätzen ordnungsgemäßer Buchführung die Verpflichtung, Rechnungen für 10 Jahre revisionssicher zu archivieren. Wenn diese Bedingung durch ein entsprechendes elektronisches Archiv sichergestellt ist, ist eine erneute Signierung der einzelnen Dokumente nicht notwendig, da das revisionssichere Archiv die Unveränderbarkeit der im Archiv gehaltenen Dokumente garantiert.

Kritik

Sicherheit

Eine Fälschung der Signatur kann nur zuverlässig ausgeschlossen werden, wenn geeignete Software zur Erstellung und zur Prüfung der Signatur verwendet wird. Die Schwierigkeit dabei ist, dass kaum feststellbar ist, ob diese Voraussetzung tatsächlich erfüllt ist. Allein der Signatur kann nicht angesehen werden, ob sie tatsächlich mit sicheren technischen Komponenten erstellt wurde. Das deutsche Signaturgesetz definiert daher in § 17 auch noch Anforderungen an Produkte für qualifizierte elektronische Signaturen.

Generell ist zur Prüfung der Signatur eine Software erforderlich. Die Software auf einem PC kann praktisch immer auch so genannte Malware enthalten. Eine tatsächlich zuverlässige Prüfung, ob die Software tatsächlich den Spezifikationen entspricht und nicht manipuliert wurde, ist sehr aufwändig. Hier werden normalerweise Sicherheitsmechanismen des Betriebssystems und/oder Signaturen an der Software verwendet.

Probleme in der Praxis

Häufig werden die Aspekte der Betrachtung der Sicherheit auf rein mathematisch-technische Aspekte reduziert. Fast alle Pilotprojekte zeigen, dass der Faktor Mensch zu gering gewichtet wird. Noch nicht wirklich absehbar scheint eine bezahlbare und pragmatische Handhabung von verlorenen Signaturkarten oder vergessenen Geheimzahlen. In der Testregion Flensburg wurde der 10.000er-Feldversuch mit der elektronischen Gesundheitskarte (eGK) im März 2008 gestoppt: „Von 25 Ärzten in 17 Praxen, die freiwillig die Testphase bestritten, sperrten 30 Prozent ihren Heilberufsausweis, weil sie sich partout nicht mehr an die 6-stellige Signatur-PIN erinnern konnten. 10 Prozent davon sperrten ihren neuen Arztausweis irreversibel.“

Die Hoffnung von Anbietern von Signaturkarten ruht bereits seit 2002 auf dem ELENA-Verfahren (früher JobCard). Es soll nach den Vorstellungen der Bundesregierung die Nutzung digitaler Signaturen fördern und käme dem Wunsch der Anbieter von Signaturkarten nach, der Staat möge endlich obligatorische Anwendungsfälle schaffen. In diesem Kontext beschäftigen sich die Medien wieder vermehrt mit der digitalen Signatur und den Herausforderungen bei einer Einführung. Mögliche Alternativen bei vergessenen Geheimzahlen oder verlorenen Signaturkarten zeigte eine Reportage des Deutschlandfunks am 28. Juni 2008 auf. Die derzeit beabsichtigte Vorgehensweise hätte entweder eine Aufweichung der Sicherheit und des Datenschutzes zur Folge oder würde ein hochkomplexes und kaum bezahlbares Verfahren erfordern. Erwogen werden entweder Generalschlüssel, mit dem Mitarbeiter der zentralen Speicherstelle auf alle Verdienstbescheinigungen zugreifen könnten, oder ein mehrstufiges Umschlüsselungsverfahren.

In den letzten Jahren bekommen die Signaturkarten und mit ihnen die digitalen Signaturen auf dem Feld elektronischer Signaturen Konkurrenz. Zunehmend häufiger und ausgefeilter werden die Angebote für eine vertrauenswürdige Digitalisierung der eigenhändigen Unterschrift. Das elektronische Unterschreiben am Computer ist nicht mehr allein mit Chipkarte und Geheimzahl zu realisieren. Es hat dort überall seine Einsatzfelder, wo heute die sogenannte „gewillkürte Schriftform“ verwendet wird. Darunter verstehen Juristen die gegenseitige Festlegung auf ein Papierdokument mit eigenhändiger Unterschrift als Beweismittel. Mittlerweile sind selbst Kreditinstitute dazu übergegangen, bei Prozessen wie der Kontoeröffnung während des Signaturprozesses eigenhändige Unterschriften über ein Unterschriftentablett digital zu erfassen und diese biometrischen Daten als Identifikationsmerkmale – und damit als Zertifikatsersatz – in die elektronischen Anträge (z. B. PDF-Formulare) mit der digitalen Signatur verknüpft einzubetten.[15] In Österreich haben Wirtschaftsunternehmen[16] die Möglichkeit, für sichere Online-Verfahren eine Reihe von Open-Source-Modulen der Plattform Digitales:Österreich[17] wie z. B. für den Einsatz der elektronischen Signatur bei vorsteuerabzugsfähigen E-Rechnungen zu nutzen. Weiters bietet das österreichische Bundeskanzleramt einen Prüfservice[18] zur Prüfung elektronisch signierter Dokumente. Bei der österreichischen Handy-Signatur wurden grundsätzlich erhebliche Zweifel an der Sicherheit laut.[19] Insbesondere soll diese anfällig für Phishing-Angriffe sein, weil für Login und Signatur die gleichen Mechanismen genutzt werden.[20]

Begrenzte europäische Harmonisierung

Trotz der diesbezüglichen Vorgaben der Signaturrichtlinie hat eine elektronische Signatur nicht in allen Ländern die gleiche rechtliche Relevanz. Zwar ist eine qualifizierte Signatur in allen Ländern als rechtlich äquivalent zu einer handgeschriebenen Unterschrift definiert, doch variiert die rechtliche Relevanz einer handgeschriebenen Unterschrift unter den Staaten erheblich. Daher wird ein Benutzer die rechtliche Relevanz einer qualifizierten elektronischen Signatur aus einem anderen Mitgliedstaat nicht einschätzen können, solange er nicht die dortigen Regelungen zur handgeschriebenen Unterschrift kennt.

Ein extremes Beispiel ist Großbritannien, in dem eine handgeschriebene Unterschrift keinen über ein Indiz hinausgehenden Status besitzt; sie stellt lediglich ein Beweismittel dar, dessen Beweiswert von Fall zu Fall zu entscheiden ist. Aus diesem Grund sah die britische Regierung auch keine Notwendigkeit, die Regelung zur Gleichstellung qualifizierter elektronischer Signaturen zu handgeschriebenen Unterschriften in die nationalen Gesetze aufzunehmen. Nicht einmal die Konzepte der sicheren Signaturerstellungseinheit und der qualifizierten elektronischen Signatur wurden in die britische Gesetzgebung aufgenommen.

Unterschiede zeigen sich auch in der Frage, ob qualifizierte Zertifikate und fortgeschrittene elektronische Signaturen nur natürlichen Personen oder auch Organisationen zugeordnet sein können. Da die EG-Richtlinie in diesem Punkt nicht eindeutig ist, wird diese Frage in den einzelnen Mitgliedstaaten unterschiedlich geregelt.[21] Es stellt sich somit die Frage, inwieweit z. B. ein in Belgien für ein Unternehmen ausgestelltes qualifiziertes Zertifikat und die darauf basierenden Signaturen in Deutschland anerkannt werden.

Ein weiteres Problem ist, dass die einzelnen Länder in vielen Bereichen (in Deutschland z. B. in der Sozialgesetzgebung) nur qualifizierte Signaturen zulassen, deren Zertifikate von einem akkreditieren Zertifizierungsdiensteanbieter ausgestellt wurden. Da die Anforderungen und Verfahren für eine Akkreditierung auf nationaler Ebene sehr unterschiedlich geregelt sind, erschwert diese Anforderung nach einer Anbieter-Akkreditierung den Marktzugang für ausländische Zertifizierungsdiensteanbieter.

nPA – Deutscher Elektronischer Personalausweis ermöglicht qualifizierte elektronische Signatur

Der neue Personalausweis wird seit dem 1. November 2010 im Scheckkartenformat mit Chipkarte ausgestellt und beinhaltete die gegen eine Gebühr aktivierbare Möglichkeit zur Nutzung als Signatur-Erstellungseinheit für qualifizierte elektronische Signaturen. Diese Möglichkeit wird derzeit von keinem Anbieter für Signaturzertifikate unterstützt.[22]

Die Identifizierungsfunktion des nPA kann dagegen zur Identifizierung bei Bestellung von Signaturkarten und bei Anmeldung zu Fernsignaturverfahren eingesetzt werden.

Beispiele für gesetzlich geforderte qualifizierte elektronische Signatur

Elektronisches Abfallnachweisverfahren

Im Rahmen der deutschen Nachweisverordnung ist seit dem 1. April 2010 zwingend, dass die Abfallentsorger jeden Transport gefährlicher Abfälle elektronisch qualifiziert signieren (Elektronisches Abfallnachweisverfahren, eANV). Spätestens ab dem 1. Februar 2011 trifft diese Regelung auch für Abfallerzeuger und Abfallbeförderer zu.

Siehe auch

Literatur

- Grundlagen:

- Johann Bizer: Funktion und Voraussetzungen digitaler Signaturen aus rechtlicher Sicht. In: BSI (Hrsg.): Kulturelle Beherrschbarkeit digitaler Signaturen. Ingelheim 1997, ISBN 3-922746-28-4, S. 111.

- Frank Bitzer, Klaus M. Brisch: Digitale Signatur: Grundlagen, Funktion und Einsatz. Berlin 1999, ISBN 3-540-65563-8.

- Detlef Hühnlein, Ulrike Korte: Grundlagen der elektronischen Signatur: Recht – Technik – Anwendung. (PDF; 5,1 MB). Ingelheim 2006, ISBN 3-922746-74-8.

- Jörg-Matthias Lenz, Christiane Schmidt: Elektronische Signatur – eine Analogie zur eigenhändigen Unterschrift? Stuttgart 2004, ISBN 3-09-305705-1.

- Simon Schlauri: Elektronische Signaturen. (PDF; 3,8 MB). Zürich 2002.

- Einzelfragen:

- Martin Eßer: Der strafrechtliche Schutz des qualifizierten elektronischen Signaturverfahrens. Baden-Baden 2006, ISBN 3-8329-1991-0.

- Olga Grigorjew: Beweiseignung fortgeschrittener elektronischer Signaturen. Kassel 2015, ISBN 978-3-86219-960-0.

- Susanne Hähnchen, Jan Hockenholz: Praxisprobleme der elektronischen Signatur. JurPC Web-Dok. 39/2008, Abs. 1–31.

- Florian Kunstein: Die elektronische Signatur als Baustein der elektronischen Verwaltung – Analyse des rechtlichen Rahmens elektronischer Kommunikation unter besonderer Berücksichtigung der Kommunalverwaltung. (PDF; 2,7 MB). Berlin 2005, ISBN 3-86504-123-X.

- Hanno Langweg: Malware Attacks on Electronic Signatures Revisited. In: Jana Dittmann (Hrsg.): Sicherheit 2006 – Haupttagung „Sicherheit – Schutz und Zuverlässigkeit“. Bonn 2006, ISBN 3-88579-171-4, S. 244.

- Pauline Puppel: Überlegungen zur Archivierung elektronisch signierter Dokumente. Der elektronische Rechtsverkehr in der Fachgerichtsbarkeit von Rheinland-Pfalz. Beiheft zu Unsere Archive, Koblenz 2007, ISBN 978-3-931014-72-8.

- Alexander Roßnagel, Paul Schmücker (Hrsg.): Beweiskräftige elektronische Archivierung – Bieten elektronische Signaturen Rechtssicherheit? (ArchiSig). Bonn 2006, ISBN 3-87081-427-6.

- Leitfäden:

- Judith Balfanz, Jan C. E. Wendenburg: Digitale Signaturen in der Praxis. Eschborn 2003, ISBN 3-931193-47-0.

- Lukas Fässler, Oliver Sidler: Elektronische Signatur. Unterschreiben & Verschlüsseln. Praxisleitfaden für die Installation & Anwendung. Rheinfelden (Schweiz) 2008, ISBN 978-3-905413-03-8.

Weblinks

Einzelnachweise

- J. Dumortier u. a.: The Legal and Market Aspects of Electronic Signatures. (Memento vom 25. Oktober 2012 im Internet Archive) (PDF) Study for the European Commission, 2003.

- Verordnung (EU) Nr. 910/2014. In: ABl. L 257, 28. August 2014, S. 73–114.

- Europäer sollen sich mit digitaler Identität sicher ausweisen können, auf ec.europa.eu, abgerufen am 16. August 2021

- Richtlinie 99/93/EG des Europäischen Parlaments und des Rates vom 13. Dezember 1999 über gemeinschaftliche Rahmenbedingungen für elektronische Signaturen, abgerufen am 3. März 2015

- Fraunhofer FOKUS Kompetenzzentrum Öffentliche IT: Das ÖFIT-Trendsonar der IT-Sicherheit – Elektronische Signaturen und elektronische Siegel. April 2016, abgerufen am 26. Mai 2016.

- Entwurf eines Ersten Gesetzes zur Änderung des Signaturgesetzes (1. SigÄndG) (PDF; 330 kB)

- Begründung zum Entwurf eines Gesetzes über Rahmenbedingungen für elektronische Signaturen und zur Änderung weiterer Vorschriften (Memento vom 20. Februar 2013 im Internet Archive) (PDF; 142 kB)

- Veröffentlichte Herstellererklärungen. (Nicht mehr online verfügbar.) Bundesnetzagentur, archiviert vom Original am April 2015; abgerufen am 3. März 2015.

- Bundesministerium für Digitalisierung und Wirtschaftsstandort Österreich: Elektronische Signaturen. Abgerufen am 29. November 2021.

- A-Trust. Abgerufen am 29. November 2021.

- Liste der gemäss Bundesgesetz über die elektronische Signatur (ZertES) anerkannten Anbieterinnen von Zertifizierungsdiensten, KPMG, 29. Juni 2016

- Beispiel für den Signaturblock einer Digitalen Signatur – Anwendung bei der pressetext Nachrichtenagentur (Memento vom 2. Juni 2012 im Internet Archive)

- Simon Schlauri: Elektronische Signaturen. (PDF; 3,8 MB). Zürich 2002, N. 748

- Simon Schlauri: Elektronische Signaturen. (PDF; 3,8 MB). Zürich 2002, N. 172 ff.

- Berliner Sparkasse führt digitale Unterschrift ein. Pressemitteilung der Berliner Sparkasse, 20. Juni 2008.

- pressetext als Referenzbeispiel für digitale Signatur vom 14. Mai 2008

- Plattform Digitales:Österreich

- Signatur-Prüfservice des Bundeskanzleramtes

- vgl. Beitrag in ZiB 2 vom 30. Mai 2016 bzw. Aufregung um die Handy-Signatur. In: Trend. 22, 2016, S. 62.

- heise online: Österreichische Handy-Signatur anfällig für Phishing

- J. Dumortier u. a.: The Legal and Market Aspects of Electronic Signatures. (PDF) Study for the European Commission.

- Personalausweisportal – Funktionen. Bundesministerium des Innern, für Bau und Heimat, abgerufen am 4. Oktober 2020: „Derzeit gibt es keinen Anbieter für Signaturzertifikate, die mit dem Personalausweis verwendet werden können.“