Ad-hoc-Netz

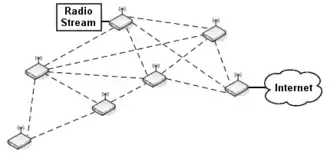

Ein Ad-hoc-Netz (lateinisch ad hoc, sinngemäß „für diesen Augenblick gemacht“) ist ein Funknetz mit Funkknoten und Funkstrecken, das die Funkknoten in einem vermaschten Netz verbindet.

Netze, die sich selbsttätig aufbauen und konfigurieren, nennt man auch autonome Ad-hoc-Netze (englisch mobile ad hoc network, MANet) oder Mesh-Netze (engl. mesh [mɛʃ], deutsch ‚Masche‘ oder ‚Netz‘).

Funktionsweise

Ad-hoc-Netze verbinden ortsfeste oder mobile Geräte (Netzwerkknoten) wie

untereinander und mit anderen Netzen, und zwar – anders als Infrastruktur-Netzwerke – ohne verwaltende Infrastruktur. Daten werden auch über mehrere Stationen von Netzknoten zu Netzknoten weitergereicht, bis sie ihren Empfänger erreicht haben, wodurch sich die Datenlast vorteilhafter verteilt als in sternförmigen Netzen mit zentralem Knoten. Knappe Ressourcen wie Rechenzeit, Energie und Datenrate fordern ein effektives Zusammenspiel der Netzknoten.

Ein autonomes Funknetz benutzt meist keine Wireless Access Points nach dem WLAN-Standard. Dagegen können Netzwerke, die mit gängigen Standards konform arbeiten, über Gateways mit anderen Netzwerktypen verbunden sein.

Ein modernes Ad-hoc-Netz konfiguriert sich stets selbsttätig und arbeitet dann autonom ohne eine Instanz für das Netzwerkmanagement. Spezielle Routingverfahren sorgen dafür, dass sich das Netz stets anpasst, wenn sich Knoten bewegen, hinzukommen oder ausfallen. Der Betrieb verwendet für den jeweilige Netzwerktyp spezielle Netzwerkprotokolle. Die Knoten des Netzwerks können in Geräte integriert sein, die mittels des Netzwerkprotokolls verbunden werden, oder sie werden als selbstständige Geräte ausgeführt, welche durch Kabel mit den Datenquellen und Datensenken verbunden werden.

Vor- und Nachteile

Vorteile:

- bei Ausfall eines Endgerätes ist durch Umleitung die Datenkommunikation weiterhin möglich

- sehr leistungsfähig

- gute Lastverteilung

- niedrige Netzwerkkosten

- keine zentrale Verwaltung

Nachteile:

- vergleichsweise komplexes Routing nötig

- Speichern von Routing-Tabellen in jedem Endgerät

- jedes Endgerät arbeitet als Router und ist demnach oft aktiv

- die Endgeräte sollen möglichst eingeschaltet bleiben

- höherer Stromverbrauch im Endgerät.

Näheres siehe Vermaschtes Netz.

Topologien

Der Aufbau eines Ad-hoc-Netzes wird speziell bestimmt nach Topologien, die den Durchsatz im Netzwerk und die Verfügbarkeit des Netzwerks unterstützen.

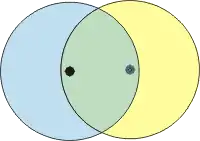

Direkte Verbindung

Die einzelnen Knoten sehen einander und können miteinander kommunizieren.

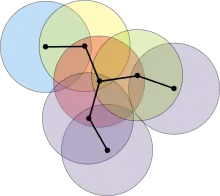

Indirekte Verbindung

Die einzelnen Knoten sind zum Teil so weit voneinander entfernt, dass sie nicht direkt miteinander kommunizieren können. Hierbei leiten die dazwischen liegenden Knoten die Daten weiter. Auf diese Weise kann ein fast beliebig großes, sich selbst verwaltendes Netz entstehen.

Routing-Protokolle

Es gibt mehr als 70 Entwürfe für das Routing der Pakete durch ein mobiles Ad-hoc- bzw. Maschennetzwerk. Diese sind teils historisch bedeutsam oder konkurrieren mit entsprechenden Komponenten für die Netzwerkknoten verschiedener Hersteller.

Eine einheitliche Klassifikation der Protokolle existiert nicht, jedoch ist in der Fachliteratur eine Klassifikation in reaktive und proaktive Protokolle weit verbreitet, die unterscheidet, wie Pfade im Netzwerk gefunden und ausgetauscht werden. Alternative Klassifikationen unterscheiden, ob die geodätische Position verwendet wird oder wie viele Empfänger adressiert werden. Details hierzu im Folgenden.

Routingverfahren allgemein

Um eine zielgerichtete Weiterleitung der Daten in einem mobilen Ad-hoc-Netz zu ermöglichen, kommen spezielle Routingprotokolle zum Einsatz. Diese haben die Aufgabe, einen Pfad vom Quell- zum Zielknoten zu bestimmen. Je nach verwendeter Metrik sollte dieser z. B. möglichst kurz sein oder möglichst gering belastete Regionen des Netzes nutzen. Weitere Anforderungen an die Protokolle sind möglichst kleine Routingtabellen, welche ständig aktualisiert werden müssen, wenn Knoten verschwinden, sich bewegen oder neue erscheinen. Die Zeit und die Anzahl der Nachrichten, die zum Auffinden einer Route benötigt werden, sollten möglichst gering sein.

Wegen der speziellen Bedingungen in einem mobilen Ad-hoc-Netzwerk können die üblicherweise im Internet eingesetzten Routing-Algorithmen nicht verwendet werden. Die wesentlichen Gründe hierfür sind:

- Knoten haben kein Vorwissen über die Topologie des Netzwerkes, sie müssen diese selbst erkunden;

- keine zentralen Instanzen zum Speichern von Routinginformationen;

- Mobilität der Knoten und damit verbundener ständiger Topologiewechsel;

- wechselnde Metrik der Übertragungsstrecken z. B. durch Interferenzen;

- beschränkte Ressourcen der Knoten (z. B. Systemleistung, Energieverbrauch).

Topologiebasierte Routingverfahren

Die topologiebasierten Routingverfahren kommen ohne geodätische Informationen über die Positionen der Knoten des mobilen Ad-hoc-Netzes aus. Ihnen genügen logische Informationen über die Nachbarschaftsbeziehungen der Knoten, also welche Knoten eine direkte Verbindung haben oder über einen oder mehrere Zwischenknoten (hop) in Verbindung treten können. Diese Nachbarknoten können miteinander kommunizieren. Die topologischen Informationen werden meistens durch den Versand sogenannter HELLO-Pakete gewonnen. Je nach Zeitpunkt des Aufbaus der Topologiedatenbasis handelt es sich um proaktives oder reaktives Routing. Ein Beispiel für ein Protokoll aus dieser Klasse ist das Neighbourhood Discovery Protocol (NHDP), das Elemente des Optimized Link State Routing Protocol (OLSR) verwendet.

Proaktive Verfahren

Proaktive Routingverfahren bestimmen die zu verwendenden Pfade zwischen zwei Knoten bereits, bevor diese für die Übertragung von Nutzdaten benötigt werden. Sollen dann Nutzdaten verschickt werden, so braucht nicht auf die Bestimmung des Pfads zum Zielknoten gewartet zu werden. Nachteilig ist dafür jedoch, dass diese Verfahren auch ohne Verkehr von Nutzdaten viele Kontrollpakete verschicken, um Pfade zu bestimmen, die womöglich später nicht benötigt werden. Ein Beispiel für ein Protokoll aus dieser Klasse ist das Optimized Link State Routing Protocol (OLSR).

Reaktive Verfahren

Im Gegensatz zu den proaktiven Verfahren bestimmen reaktive Routingverfahren für mobile Ad-hoc-Netze die benötigten Pfade zwischen zwei Knoten erst, wenn Nutzdaten übertragen werden sollen. Daraus ergibt sich, dass das erste Datenpaket einer Verbindung erst mit Verzögerung versendet werden kann, da zunächst auf den Abschluss der Routenbestimmung gewartet werden muss. Dafür werden allerdings auch nur Kontrollpakete versendet, wenn Nutzdaten verschickt werden und dies zur Routenbestimmung notwendig ist. Dies schlägt sich positiv im Energieverbrauch der Knoten nieder. Das Protokoll Ad-hoc On-demand Distance Vector (AODV) ist ein Beispiel für ein Protokoll dieser Kategorie.

Hybride Verfahren

Hybride Verfahren kombinieren proaktive und reaktive Routingverfahren. Dabei soll das Ziel erreicht werden, die Vorteile der beiden Ansätze in einem neuen Routingprotokoll zusammenzufassen. Beispielsweise kann in einem lokal beschränkten Bereich ein proaktives Verfahren eingesetzt werden, während für weiter entfernte Ziele ein reaktives Verfahren eingesetzt wird. Dies vermindert die Belastung des Netzes durch Kontrollpakete, die bei einem rein proaktiven Verfahren über das gesamte Netz versendet würden. Trotzdem stehen für lokale Ziele sofort Pfade zur Verfügung, ohne dass auf deren Bestimmung wie bei einem rein reaktiven Verfahren gewartet werden müsste. Zone Routing Protocol (ZRP) ist ein Routingprotokoll, das diesen Ansatz umsetzt.

Positionsbasierte Routingverfahren

Positionsbasierte Routingverfahren nutzen geodätische Informationen über die genauen Positionen der Knoten. Diese Informationen werden z. B. über GPS-Empfänger gewonnen. Anhand dieser Ortsinformationen lässt sich der kürzeste oder anderweitig beste Pfad zwischen Quell- und Zielknoten bestimmen. Ein Beispiel für ein positionsbasiertes Routingprotokoll ist LAR.

Kommerzielle Bedeutung

Der Markt der Bauelemente für ad-hoc-Netzwerke ist sehr groß. Er umfasst spezielle Bauelementefamilien für die industriellen Standards der zugehörigen Netzwerkprotokollfamilien beispielsweise von

- Bluetooth der Bluetooth Special Interest Group (SIG)[1]

- ANT der ANT Alliance[2]

und viele weitere.

Standardisierung

Für die Vielfalt der vorgeschlagenen Konzepte gibt es von der Internet Engineering Task Force (IETF) eine Arbeitsgruppe, die MANET Working Group.[3] Diese steuert die Publikation von Standards der Protokollfamilien für solche ad-hoc-Netzwerke, die mit dem Internet verbunden werden. Zum Einstieg gibt es ein spezielles Wiki.[4]

Historie

2004 war das Thema der ad-hoc-Netzwerke noch akademisch, es existierten fast ausschließlich Pilotprojekte. Die Übernahme von MeshNetworks, einem führenden Anbieter im Bereich mobiler Ad-hoc-Netze, durch Motorola Ende 2004 zeigte, dass die Industrie hier mit stark wachsenden Märkten rechnete.

Anwendungsbeispiele

Es gibt sehr viele Anwendungen für ad-hoc-Netzwerke. Sie werden zumeist im lizenzfreien 2,4-GHz-ISM-Band betrieben.

Roadcasting

Im Roadcasting wird ein mobiles Ad-hoc-Netz genutzt, um ein individualisiertes Radioprogramm zu verbreiten, noch ist aber auch diese Software nur ein Prototyp.[5]

In großem Maßstab wird im Rahmen des gemeinnützigen Projekts 100-Dollar-Laptop die Vernetzung der speziell konstruierten Schüler-Laptops automatisch über ein Mesh-Netzwerk erfolgen. Dazu hat das Massachusetts Institute of Technology ein neuartiges Protokoll auf den mobilen Computern installiert.

Siehe auch

- Infrastruktur-Netzwerk

- Freifunk

- IEEE_802.11s (Industriestandard für drahtlose Netzwerkkommunikation)

Weblinks

- Wireless LAN Mesh Whitepaper (PDF; 319 kB)

- IETF MANET group (englisch)

- Openwireless, Open-Source-Mesh-Router-Projekt in der Schweiz

- Freifunk, Open-Source-Mesh-Router-Projekt in Deutschland

- FunkFeuer – freies, experimentelles Netzwerk in Österreich

- Commotion Wireless – Verschlüsseltes Open-Source-Mesh-Netzwerk

- Auswahl zwischen Infrastruktur- und Ad-hoc-Netzwerk-Modus