S5L8920

Der Samsung S5L8920 ist ein von Samsung für Apple hergestelltes System-on-a-Chip (SoC). Er kombiniert eine Arm-CPU mit einem PowerVR-Grafikprozessor und übernimmt zudem die Funktionen eines herkömmlichen PC-Chipsatzes.

Der S5L8920 wurde zusammen mit dem iPhone 3GS am 8. Juni 2009 eingeführt. Phil Schiller sprach auf der WWDC jedoch lediglich von Veränderungen am Innenleben des iPhones die dieses bis zu doppelt so schnell machen sollten, ohne jedoch konkret den Prozessor anzusprechen.[1] Das iPhone 3GS ist das einzige Apple-Gerät, welches dieses SoC verwendet.

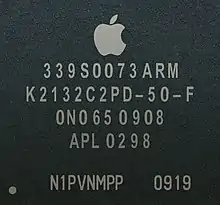

Andere Bezeichnungen für den S5L8920 sind Samsung S5PC100 und APL0298. Er gehört zu den S5L SoCs.

Beschreibung

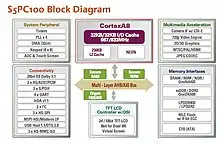

Der S5L8920 enthält einen 32-Bit-Armv7 kompatiblen, zu ARMv6 abwärtskompatiblen, Arm Cortex A8 Hauptprozessor und wird im 65nm CMOS Verfahren hergestellt. Der Standard-Coretakt des Cortex A8 beträgt normalerweise 833 MHz, wurde von Apple jedoch auf etwa 600 MHz herabgesetzt.[2] Die Größe des Speichers beträgt 254 MB.[3] Ebenso wie die Vorgänger-SoCs verfügt auch der S5L8920 über eine integrierte GPU, eine PowerVR SGX535. Der S5L8920 unterstützt somit OpenGL 2.0, OpenGL ES 2.0, OpenGL ES 1.1 mit dem Extension Pack und OpenVG 1.0.1 & 1.1. Zum Booten des Prozessors wird ein NOR-Flash verwendet.

Im Wettbewerb stehende Architekturen ähnlicher Produkte sind Qualcomms Snapdragon, Texas Instruments’ OMAP 4, Nvidias Tegra 2 und Samsung Exynos.

Designfehler

Ein Designfehler der älteren S5L89xx iPhone-Hauptprozessoren wurde im S5L8920 übernommen: Es lässt sich durch den sogenannten limera1n Exploit, ein sogenannter BootROM Fehler, beliebiger Code ausführen, was vor allem von Jailbreaks genutzt wurde.[4] Dieser nicht durch Software-Updates patchbare Fehler erlaubt es unter anderem auch die Code-Sperre des iPhones durch das Ausführen eines Bruteforce-Programms innerhalb weniger Minuten ohne großen Aufwand auszulesen. Dieser Fehler wurde mit dem Apple-A5-Chip behoben.

Einzelnachweise

- YouTube - Apple WWDC 2009 Keynote, abgerufen am 29. Dezember 2013

- PDA Data Base - Samsung S5L8920, abgerufen am 29. Dezember 2013, 12:00

- Angabe des Programms "SysInfoPlus"

- Hack2Learn - Apple hat vermutlich den Limera1n Eploit gepatched (Memento des Originals vom 30. Dezember 2013 im Internet Archive) Info: Der Archivlink wurde automatisch eingesetzt und noch nicht geprüft. Bitte prüfe Original- und Archivlink gemäß Anleitung und entferne dann diesen Hinweis., abgerufen am 29. Dezember 2013, 11:20