Network-Centric Warfare

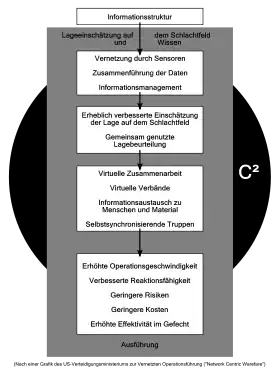

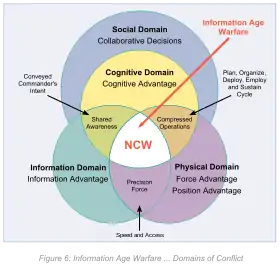

Network-Centric Warfare (NCW; deutsch netzwerkzentrierte Kriegführung) ist ein von den US-Streitkräften entwickeltes, militärisches Konzept, das durch die Vernetzung von Aufklärungs-, Führungs- und Wirksystemen Informationsüberlegenheit herstellen und somit dem US-Militär eine teilstreitkräfteübergreifende Überlegenheit in der gesamten Reichweite militärischer Operationen garantieren soll (full spectrum dominance).

Auch andere Staaten haben sich diese Konzeption der US-Streitkräfte als Vorbild genommen und eigene, sich voneinander unterscheidende, vor allem im Anspruch weitaus weniger umfassende, Modelle entwickelt. Die Bundeswehr nennt ihr Konzept Vernetzte Operationsführung (NetOpFü). Schweden hat seiner Konzeption den Namen Network Based Defense (NBD) gegeben, während Großbritannien seine Variante Network Enabled Capabilities (NEC) getauft hat.

Das materielle Rückgrat für diese US-amerikanische Doktrin des Verteidigungsministeriums der Vereinigten Staaten bildet das Global Information Grid.

Rudimentäre Ansätze für eine vollständig vernetzte Kriegführung lieferten die Ideen des sowjetischen Generals Nikolai Ogarkow zu Beginn der 1980er Jahre.[1] Als erste Armee nach dem Kalten Krieg griffen die Streitkräfte der Vereinigten Staaten diese Entwicklung auf. Ein vollwertiges Konzept entstand durch die Veröffentlichung der Strategiedokumente Joint Vision 2010 und Joint Vision 2020

Begriffsdefinition

Im Militärwesen hat NCW inzwischen einen ähnlichen Stellenwert erlangt wie der Begriff E-Business für die Wirtschaft.

Die Grundsätze von NCW liegen in der Wirtschaft, aus der Admiral a. D. Cebrowski diese Prinzipien für das Militär entlehnte. So sind beide Begriffe in der Art verbunden, dass sie Informationen als Schlüssel für die Gewinnung von Wettbewerbsvorteilen verstehen. Sie erreichen dies durch eine höhere Effektivität und Effizienz beim Einsatz von Informationstechnologie und einer gleichzeitigen „kundenorientierten“ Fortentwicklung von Organisationen und Prozessen.

Vernetzung von Entitäten

Network Centric Warfare soll gegenüber konventionellen Konzepten eine Steigerung der militärischen Kampfstärke erreichen. Dies soll durch eine Vernetzung aller relevanten Bestandteile („Entitäten“) erreicht werden: Aufklärungs-, Führungs- und Wirksysteme (auch Effektoren genannt).

Durch deren Vernetzung sollen bisherige Reichweitenbegrenzungen überwunden sowie Reaktionsgeschwindigkeit und Genauigkeit erhöht werden. Digitale Datenübertragung ermöglicht eine Verteilung von Informationen fast ohne Zeit- und Qualitätsverlust. Durch die damit verbundene Forderung nach Datenverbindungen mit großen Bandbreiten (für eine Vielzahl militärischer Operationen nur per Satelliten umsetzbar) entstehen jedoch hohe Kosten.

NCW erschöpft sich jedoch nicht in einer reinen Bündelung und allseitigen Verfügbarkeit von Information. Die drohende Informationsüberlastung für den einzelnen Empfänger ist eines der Hauptprobleme von NCW. Wissenmanagementsystemen und „künstliche Intelligenz“ sollen die Informationsflut in Wissen umwandeln und dieses verteilen.

Beispiel für die Auswirkungen der Vernetzung

An einem einfachen Beispiel kann erläutert werden, was sich hinter dem Begriff Entitäten beim NCW verbirgt und wie durch die Vernetzung die Reichweite, Reaktionsgeschwindigkeit und Genauigkeit erhöht werden können:

Ein Soldat verfügt über Sensoren (Augen, Nase, Ohren, …) zur Aufnahme von Informationen über seine Umgebung. In diesem Beispiel ist er selbst Entscheidungsträger und das von ihm betreute Wirksystem ist die Waffe in seiner Hand.

Er nimmt die Informationen seiner Sensoren auf und kombiniert sie mit den Befehlen oder Anweisungen übergeordneter Stellen. Auf Basis dieser Informationen fällt er seine Entscheidungen:

Er kann

- seine Sensoren zu einer erweiterten Informationsaufnahme veranlassen

- Untergeordneten Anweisungen geben

- seine Waffe einsetzen, um ein identifiziertes Ziel zu bekämpfen

Die Einsatzfähigkeit der Entitäten wird in diesem Beispiel im Wesentlichen durch ihre Reichweiten bestimmt. Die Reichweite der Sensoren des Soldaten (Sichtfeld, Hörreichweite usw.) bestimmt den Radius des Informationshorizonts. In den Entscheidungsrahmen fällt nur das unmittelbare Umfeld. Der Soldat kann also zum Beispiel nur die Waffe bedienen, die er in der Hand hat, und nur die übergeordneten oder untergeordneten Stellen kontaktieren, die in der unmittelbaren Gesprächsreichweite sind. Die Waffe hat eine eingeschränkte Reichweite, die den Radius des Soldaten einschränkt.

Mit Hilfe von Sprechfunk lässt sich die Kommunikationsreichweite des Soldaten erhöhen. Auf seine Sensor- oder Waffenreichweite hat dies allerdings kaum Einfluss. Ein Ziel, das sich außerhalb seiner Sensorreichweite befindet, könnte er auch bei einer höheren Waffenreichweite nicht zielsicher angreifen, da er es über Sprechfunk nicht anvisieren kann.

Mit Hilfe einer Datenverbindung zwischen allen Entitäten kann ein Soldat auf die Sensoren eines anderen Soldaten zugreifen. Zum Beispiel wäre dies durch eine Helmkamera möglich, die ihr aktuelles Umgebungsbild auf einem kleinen Monitor im Sichtfeld jedes Soldaten einblendet. Alle Soldaten können sich daher potentiell das Blickfeld eines anderen Soldaten einblenden.

Bei einer engen Vernetzung der Entitäten in nahezu Echtzeit würden diese im Idealfall zu einer kollektiv agierenden Entität verschmelzen. Dank des Informationsaustausches untereinander könnte eine Selbstsynchronisation erreicht werden, die Handlungen aufeinander abstimmt und eine schnellere Adaption auf veränderte Umgebungsbedingungen ermöglichen könnte.

Jeder Waffenplattform werden alle für sie relevanten Daten (weitaus mehr als sie alleine sammeln könnte) aufbereitet zur Verfügung gestellt. Diese Informationen bestehen also aus der Verarbeitung von Daten, die von allen anderen verfügbaren Sensoren gesammelt wurden.

Beispiel:

Feindliche Flugzeuge werden von einem AWACS-Flugzeug während einer Patrouille entdeckt. Luftraumüberwachungsradarsysteme und Abfangjäger richten ihre Sensoren auf die Ziele. Alle Daten werden von allen Sensoren verarbeitet und fusioniert an alle Verteidigungssysteme übertragen. Dadurch verfügen Boden-Luft-Raketensysteme und Abfangjäger über eine überwältigende Menge von Daten über die Ziele. Ohne ein Frühwarnsystem wie AWACS wäre es zu spät gewesen, bis die tieffliegenden Ziele von bodengestützten Radarsensoren oder Abfangjägern erfasst worden wären.

Beispiel:

Tomahawk-Marschflugkörper überfliegen ein feindliches Gebiet und warten auf weitere Befehle. Plötzlich entdeckt ein Boeing E-8 Joint STARS-Aufklärungsflugzeug eine feindliche Boden-Luft-Raketenstellung mit deaktiviertem Radar. Die Tomahawks befinden sich zufällig in der Nähe der Ziele. Durch einen gesicherten Kanal werden in weniger als einer Minute die GPS-Koordinaten an die Marschflugkörper übertragen, zusammen mit dem Befehl, das Ziel zu vernichten. Die Tomahawks ändern ihren Kurs, fliegen in Richtung Ziel und greifen es an. Das Ziel wird als zerstört gemeldet und es werden keine weiteren Maßnahmen gegen ein Ziel gerichtet, das schon als zerstört gilt.

In den letzten Tagen des Zweiten Golfkrieges 1991 konnte ein solcher Vorgang (also die Zeit zwischen Aufklärung und Zerstörung eines Ziels), der sogenannte sensor-to-shooter-cycle, zwei volle Tage dauern. Im Dritten Golfkrieg 2003 wurde eine deutliche Verringerung dieser Zeit bis auf einige Minuten erreicht.

Vernetzte Unternehmen als Vorbild

Beim klassischen militärischen Kommunikationskonzept waren Aufklärungs-, Führungs- und Wirksysteme nur partiell untereinander verbunden. Jede Entität war mit nur einigen wenigen Entitäten verbunden. Daten wurden in inkompatiblen Systemen (sogenannten „Insellösungen“) verwaltet, die nur von einem kleinen Teil der relevanten Entitäten eingesehen werden konnten. NCW möchte diese Grenzen überwinden und eine Komplettvernetzung realisieren. In der freien Wirtschaft sind ähnliche Konzepte bereits im Einsatz. Unter dem Begriff Collaborative Business werden Abteilungs- und Unternehmensgrenzen mit Hilfe offener Systeme überwunden und ein ungehinderter Informationsaustausch ermöglicht. Hier zeigt sich, dass sich das Militär bei der Idee des Network Centric Warfare ganz direkt an den Erfahrungen der Wirtschaft orientiert.

Bei einem vollständigen Einsatz von NCW bedeutet es also, dass jeder Entität alle für sie relevanten Informationen zugeführt werden, auch über die Grenzen der Teilstreitkräfte (jointness) und sogar über die Grenzen von nationalen Streitkräften (combinedness) hinweg. Gemäß der Metcalfe-Regel, die besagt, dass der Nutzen eines Netzes mit der Zahl der Teilnehmer steigt, hat diese umfassende Einführung von NCW auch wieder einen positiven Rückkopplungseffekt auf das Ergebnis der Vernetzung.

Aktuelle Entwicklungen

Während des Irakkrieges von 2003 wurde das Konzept des Network Centric Warfare erstmals in großem Umfang umgesetzt. Es hat zwar nicht vollständig funktioniert, prinzipiell bot das neue System den Nutzern jedoch einige Möglichkeiten:

- Die militärische Führung (CENTCOM) war mit fast allen Einheiten der US-Streitkräfte über direkte Datenleitungen verbunden (E-Mail, Videokonferenz, Chat).

- Radardaten wurden in Echtzeit an Schiffe, Flugzeuge, Panzer und weitere Kampfeinheiten übermittelt und größtenteils mit so genannten Freund-Feind-Kennungen versehen, um den Kommandeuren eine genaue Übersicht zu ermöglichen.

- Missionsdaten, Karten, Satellitenfotos, Einsatzvideos von vorherigen Missionen sowie aktuelle Angaben über Lagerbestände, Waffenausrüstung und Zustand von Geräten und Fahrzeugen konnten über eine Art Intranet abgefragt werden.

Literatur

- Francis Fukuyama, Abram N. Shulsky: Military Organization in the Information Age: Lessons from the World of Business. (PDF; 74 kB;34 S.) In: Zalmay Khalilzad, John P. White, Andrew W. Marshall (Hrsg.): The Changing Role of Information in Warfare. (Reihe: Strategic Appraisal). RAND Corporation, Santa Monica 2006, ISBN 0-8330-2663-1.

- Wehrtechnischer Report. IT-Report 2006. Bonn/Frankfurt am Main: Report-Verlag, 2006. – 72 S., Ill., graph. Darst.

- Stefan Plogmann: Der „Just-in-Time-Krieg“. Feldkirch 2004.

- Stefan Plogmann: Die Zukunft der europäischen Verteidigungspolitik in der Ära des “Information Warfare”. Vaduz 2005.

- James Moffat, Defence Science and Technology Laboratory (United Kingdom): Complexity Theory and Network Centric Warfare. (PDF; 2,3 MB) Reihe: Information Age Transformation Series. Command and Control Research Program (CCRP), 2003, ISBN 1-893723-11-9, 201 S.

- David S. Alberts, John J. Garstika, Frederick P. Stein: Network Centric Warfare – Developing and Leveraging Information Superiority. DoD C4ISR Cooperative Research Program CCRP, Washington DC 2000.

- David S. Alberts, John J. Garstika, Richard E. Hayes, David A. Signori: Understanding Information Age Warfare. (PDF) DoD C4ISR Cooperative Research Program (CCRP), Washington DC 2001.

- Stefan Aust, Cordt Schnibben: Irak – Geschichte eines modernen Krieges. SPIEGEL-Buchverlag, Hamburg 2003, ISBN 3-421-05804-0.

- Heiko Borchert (Hrsg.): Vernetzte Sicherheit – Leitidee der Sicherheitspolitik im 21. Jahrhundert. 2004.

- Vernetzte Operationsführung – Eine Einführung. (PDF) luftwaffe.de, 2005

- Sascha Lange: Netzwerkbasierte Kriegführung. Stiftung Wissenschaft und Politik, Berlin, SWP-Studie 2004/S v. 22. Mai 2004, swp-berlin.org (PDF; 246 kB; 30 S.).

Fernsehdokumentation

- Klaus Prömpers, Scott Willis: Der perfekte Krieg – Hightech, Pläne, Illusionen. New York Times Television 2004

Siehe auch

Weblinks

- Command and Control Research Program (CCRP, eine Abteilung des DoD); Veröffentlichungen

- Tactical Networker: Creating a Dynamic, Self-Forming Network for Formations on the Move – Interview with Colonel Angel L. Colon (Military Information Technology, Online Edition, USA, 24. Oktober 2006)

- Landpower and Network-Centric Operations: How Information in Today’s Battlespace can be Exploited. (PDF; 587 kB) U.S. Army War College, 15. Mai 2006; weitere DoD-Dokumente zum Thema: oft.osd.mil

- Lt. Gen. Harry D. Raduege Jr: Net-Centric Warfare Is Changing the Battlefield Environment.

- Pentagon Envisioning a Costly Internet for War

- Network-Centric Warfare Ein neues Konzept der Kriegführung. Einführende Seminararbeit ins Thema

Einzelnachweise

- Benjamin Schreer: Die Transformation der US-Streitkräfte im Zuge des Irakkriegs. Stiftung Wissenschaft und Politik, Dezember 2003, S. 7; abgerufen am 18. Juli 2007.