Tequila (Computervirus)

Tequila bezeichnet eine Gruppe von Computerviren, die sich ab Anfang des Jahres 1991 weit verbreiteten. Trotz sich langsam verbessernden Schutzmaßnahmen wurden einige IT-Anlagen deutscher Unternehmen mit diesem Virus infiziert. Zu den Betroffenen gehörten auch mehrere Gymnasien und eine Frankfurter Großbank.

| Tequila | |

|---|---|

| Name | Tequila |

| Bekannt seit | 1991 |

| Erster Fundort | Schweiz |

| Virustyp | Hybridvirus |

| Weitere Klassen | Clustervirus, Dateivirus, Bootsektorvirus, Linkvirus, Retrovirus |

| Autoren | Pseudonym: „T. Tequila“ |

| Dateigröße | 2.468 Bytes |

| Wirtsdateien | COM, EXE, Cluster und Bootsektor |

| Verschlüsselung | oligomorph |

| Stealth | ja |

| Speicherresident | ja |

| System | x86 mit MS-DOS |

| Programmiersprache | x86-Assembler |

Tequila ist ein sogenanntes Hybridvirus (oder Multi-Partite-Virus), da es sowohl ausführbare Dateien als auch Bootsektoren infizieren kann. Das Virus wurde am 4. Januar 1991 entdeckt. Der Programmcode wurde angeblich von zwei Brüdern aus der Schweiz im Alter von 18 und 21 Jahren geschrieben.[1] Das Virus war vor allem in Südafrika sehr verbreitet.

Versionen und Derivate

Laut Textmeldung ist Tequila eigentlich das Pseudonym des Programmierers. Der Name etablierte sich aber für das Virus selbst.

Die Gruppe der Tequila-Viren umfasst inklusive der Originalversion mindestens vier Vertreter:

- Tequila.A

- Tequila.C

- Tequila.D

- Tequila.F

Funktion

Tequila ist ein speicherresidentes, verschlüsseltes, verstecktes und vielteiliges (multi-partite)-Virus. Seine Angriffsziele sind sowohl EXE- und COM-Dateien als auch der Master Boot Record. Daher zählt er zu den Hybridviren. Auch wird eine sehr komplexe Verschlüsselungs- und Stealth-Techniken verwendet, um vor den viralen Code vor einer Entdeckung zu schützen. Durch diese Maßnahmen ist es für einfache Antivirenprogramme mit Stringsuche nicht möglich, den Virus zu lokalisieren oder zu entfernen. Dies ist auch beim Master Boot Record der Fall, da er die Originalmeldungen und Partitionsdaten sichert und bei einem Lesezugriff vorspiegelt.

Sobald das Virus im Systemspeicher resident war, triggerte das vierte Ausführen einer infizierten Programmdatei ein grob gezeichnetes Mandelbrot-Bild (die grafische Darstellung einer bestimmten mathematischen Menge) sowie eine Anweisung, die – wenn sie befolgt wurde – die als Ergebnis folgende Nachricht anzeigte:[2]

Welcome to T.TEQUILA’s latest production. Contact T.TEQUILA/P.o.Box 543/6312 St’hausen Switzerland. Loving thought to L.I.N.D.A. BEER and TEQUILA forever !

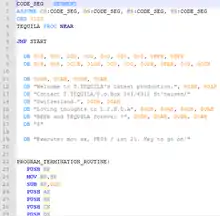

Infektions-Routine

Eine Infizierung kann entweder durch einen Bootversuch von einer verseuchten Diskette oder dem Ausführen einer infizierten EXE-Datei passieren. Bei einer Infektion schreibt das Virus eine unverschlüsselte Kopie von sich selbst in die letzten sechs Sektoren der Festplatte. Auch der Master Boot Record der Systemfestplatte wird modifiziert; daran ist zu erkennen, dass das System infiziert ist. Trotzdem ist das Virus zu diesem Zeitpunkt noch nicht speicherresident.

Nach einem Neustart wird Tequila speicherresident und schreibt sich als erste Anwendung in den Systemspeicher. Da das Virus nun speicherresident ist, kann er sich selbst vor einem Überschreiben oder Löschen schützen. Auch werden EXE-Dateien auf dem infizierten PC infiziert mit Tequila. Das Virus ist ein Appender, die schädlichen Programmroutinen werden am Ende der Datei angehängt. Dabei wird das Datum vom Verzeichnis oder der Datei nicht verändert. Sobald eines dieser Programme gestartet wird, überprüft das Virus, ob das System bereits befallen ist und infiziert es gegebenenfalls. Die befallenen Anwendungen werden um 2,468 Bytes vergrößert, jedoch ist dies nicht mehr erkennbar, wenn das Virus resident ist. Auch der RAM-Verbrauch steigt um 3.072 Bytes an, wenn er vom DOS-internen CHKDSK-Programm angezeigt wird.[3][4]

Das Virus meidet Dateien, deren Name die Buchstaben „v“ und „sc“ enthalten.[5]

Identifikation

Dieser Text wird in die letzten Sektoren der Festplatte geschrieben und ist auch in verschlüsselter Form in den infizierten Programmdateien zu finden:

Welcome to T.TEQUILA's latest production.

Contact T.TEQUILA/P.o.Box 543/6312 St'hausen/Switzerland.

Loving thoughts to L.I.N.D.A

BEER and TEQUILA forever !

$Execute: mov ax, FE03 / int 21. Key to go on!

Vier Monate nach der Infektion und jeden Monat danach zeigt Tequila den Text sowie die Mandelbrot-Grafik an.

Wird eine Anwendung mit diesem Abschnitt ausgeführt, wird der Text ebenfalls angezeigt.

Sonstiges

Den meisten Antivirenprogrammen ist es nicht möglich, das Virus in jedem Dateityp zu entdecken und zu entfernen. Die größte Gefahr geht davon aus, dass durch das Virus Dateizuordnungsfehler von CHKDSK gemeldet werden. Wenn versucht wird, diese mit CHKDSK /F zu beheben, können Daten zerstört werden. Weitere Gefahren sind beschädigte Dateiverbindungen, beschädigte Daten-Dateien, beschädigte Programm- und Overlay-Dateien als auch Änderungen am Laufzeitverhaltens des Systems.

Eine weitere Besonderheit ist das Löschen der Prüfsummen, die von dem Antivirenprogramm McAfee VirusScan an die Dateien angehängt wurden. Der Scanner konnte seinen Suchvorgang dadurch nicht fortsetzen und prüfte endlos immer wieder dieselben Dateien.[6]

Entfernung und heutige Lage

Das Virus starb ab Mitte der 1990er Jahre aus verschiedenen Gründen aus:

- Tequila wird seit 1991 nahezu von jedem Virenscanner erkannt und bereinigt.

- Disketten hatten aufgrund der CD-ROM weniger Bedeutung.

- MS-DOS-Rechner wurden immer seltener.

- Der Einsatz von Antivirenprogrammen etablierte sich.

Einzelnachweise

Weblinks

- Beschreibung des Virus McAfee (englisch)

- Beschreibung des Virus Symantec (englisch)