Ghidra

Ghidra ist ein freies Werkzeug für Reverse Engineering von Software und wurde ursprünglich von der National Security Agency entwickelt.[3] Die Software wurde auf der RSA-Konferenz im März 2019 veröffentlicht.[4] Die Anwendung ist in Java sowie mithilfe des Swing-Frameworks implementiert. Die Decompiler-Komponente wurde in C++ geschrieben und ist daher auch eigenständig und ohne Java verwendbar.[5]

| Ghidra | |

|---|---|

| |

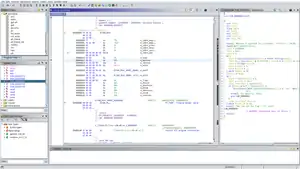

Dekompilierte Datei in Ghidra | |

| Basisdaten | |

| Entwickler | NSA |

| Erscheinungsjahr | 2019 |

| Aktuelle Version | 10.1.1[1] (21. Dezember 2021) |

| Betriebssystem | Plattformunabhängig |

| Programmiersprache | Java, C++ |

| Lizenz | Apache-Lizenz 2.0[2] |

| https://ghidra-sre.org/ | |

Architekturen

Folgende Architekturen werden momentan unterstützt:[6]

Literatur

- Chris Eagle, Kara Nance: The Ghidra Book: The Definitive Guide. No Starch Press, San Francisco, USA, 2020, ISBN 978-1-71850-102-7.

Weblinks

Einzelnachweise

- github.com. (abgerufen am 23. Januar 2022).

- ghidra/LICENSE at master · NationalSecurityAgency/ghidra. GitHub, abgerufen am 9. Juni 2019.

- Moritz Tremmel: NSA-Tool Ghidra: Mächtiges Tool, seltsamer Fehler. Golem.de, 6. März 2019, abgerufen am 9. Juni 2019.

- Lily Hay Newman: The NSA Makes Ghidra, a Powerful Cybersecurity Tool, Open Source. Wired.com, 3. Mai 2019, abgerufen am 9. Juni 2019 (englisch).

- z. B. als Plugin für Radare2 oder Rizin.

- Frequently asked questions. Abgerufen am 27. Januar 2020 (englisch).

This article is issued from Wikipedia. The text is licensed under Creative Commons - Attribution - Sharealike. The authors of the article are listed here. Additional terms may apply for the media files, click on images to show image meta data.