Dongle

Kopierschutzstecker, auch Dongle, Dongel, Hardlock oder (Hardware-)Key genannt, dienen dazu, Software vor unautorisierter Vervielfältigung zu schützen.

Mit der Software wird beispielsweise ein Kopierschutzstecker ausgeliefert, der auf eine Schnittstelle des Rechners (Parallelport, USB etc.) aufgesteckt wird. Die „gedongelte“ Software kontrolliert dann bei Benutzung einmalig oder regelmäßig, ob der Kopierschutzstecker vorhanden ist, und verweigert bei Nicht-Vorhandensein den Dienst oder gibt beispielsweise nur noch eingeschränkt Programmfunktionen frei.

Es sind allerdings auch andere Formen von Hardware-Dongles möglich, zum Beispiel unter Verwendung von Public-Private-Key-Verschlüsselungsverfahren. Hierbei sind dann die spezifischen (verschlüsselten) Dongle-Informationen nicht in einem USB-Stick, sondern zum Beispiel im Flash-ROM der Zielplattform enthalten. Zusätzlich gibt es auch Netzwerkvarianten des Donglings, bei denen das Programm im Netzwerk nach einem Lizenzserver sucht und bei diesem eine Lizenz abbucht oder freigibt. Hierbei erfolgt das Dongling dann zum Beispiel entweder gegen die MAC-Adresse des anfragenden Rechners oder wiederum gegen den gesteckten Hardware-Dongle. Zudem gibt es die Möglichkeit, eine spezielle Lizenznummer auf Basis der internen Seriennummer eines angeschlossenen Laufwerks zu generieren. Dies eröffnet die Möglichkeit, Software online zu beziehen, da die Hardware für den Dongle leicht lokal erworben oder direkt genutzt werden kann.

Dongles sind vor allem in Verbindung mit Software des oberen Preisbereiches mit Preisen von mehreren tausend Euro pro Lizenz zu finden.

Technik

Ein Dongle gilt als eine der sichersten Kopierschutzmaßnahmen, da der Dongle meist nicht oder nur unter erheblichem Aufwand kopiert werden kann. Dennoch ist es möglich, den Aufruf des Dongles aus der Anwendungssoftware zu entfernen oder einen passenden Dongle zu simulieren. Die Manipulation der Anwendungssoftware oder die Dongle-Simulation kann der Softwarehersteller, der einen Dongle einsetzen will, durch verschiedene Maßnahmen erschweren:

- keine standardisierten Code-Bibliotheken des Dongle-Herstellers verwenden

- sicherheitsrelevante Routinen mit kryptographisch starken Prüfsummen schützen

- Teile des Programmcodes zur Laufzeit durch den Dongle entschlüsseln lassen

- zufällige Dongle-Abfragen durch Hintergrund-Prozesse (Software-Watchdogs) ausführen

Hierdurch wird eine Analyse des Datenstroms (zeitliche Abfolge der E/A-Anforderungen) und somit die Simulation des Dongles erschwert. Für das Entfernen der Abfragen gilt im Prinzip das Gleiche (Verteilung der Abfragen auf möglichst viele Stellen im Programmcode).

Auch psychologisch wird für den Endbenutzer mit einem Dongle einer abstrakten Lizenz ein Stück Hardware und damit etwas Greifbares zugeordnet.

Neueste Dongles verwenden Public Keys und einen Secure Tunnel vom Treiber zum Dongle. Mit der Public-Key-Infrastruktur kann die Software nun beliebige Werte signieren lassen und diese mit dem Public Key überprüfen. Damit wird eine Simulation des Dongles, wie in der Vergangenheit des Öfteren praktiziert, unmöglich. Bei der neuen Donglegeneration ist derzeit nur ein Weg für die Umgehung des Dongles bekannt. Dazu muss die Applikation dekompiliert werden, und die Dongleabfragen müssen so aus der Applikation entfernt werden, dass die eigentliche Funktion nicht beeinträchtigt wird. Wenn die Applikation aber beispielsweise Daten mit dem Public Key des Dongles verschlüsselt ablegt und diese dann beim erneuten Laden mit Hilfe des Dongles entschlüsselt, ist die Reprogrammierung dieser Funktionen nur mit hohem Aufwand zu bewältigen. Daher ist der Kopierschutz der neuen Dongle-Generation bei gleichzeitig guter Implementierung derzeit nur schwer zu umgehen.

Der Kopierschutzstecker verhindert nicht das Kopieren der Software selbst, sondern nur die Nutzung von mehr als der Zahl der erworbenen Lizenzen.

Als Maßnahme, um Diebstahl von Dongles zu erschweren, werden Schnittstellenkarten mit nach innen gerichteten parallelen oder USB-Schnittstellen angeboten, so dass Dongles im Inneren von verschlossenen Computergehäusen arbeiten können.

Umgangssprachlich werden auch andere Geräte als Dongle bezeichnet, insofern sie an den USB-Anschluss angeschlossen werden.

Kosten

Dongles werden unter anderem mengengestaffelt vertrieben. Der Preis pro Stück beginnt bei circa 6 €.

Vorteile und Nachteile des Dongles

- Sogar eine zum Original absolut identische Kopie des Datenträgers ist ohne Dongle nicht lauffähig. So kann der Softwarehersteller dem Anwender gestatten, eine Sicherheitskopie der Programm-CD/-DVD/-Blu-ray anzufertigen, ohne Raubkopien befürchten zu müssen. Wird der Dongle allerdings beschädigt oder geht er verloren, funktioniert die Software auch auf dem Computer ihres rechtmäßigen Besitzers nicht mehr.

- Der Dongle belegt einen Steckplatz, der dann nicht mehr für andere Geräte zur Verfügung steht. Somit sind Dongles zum Beispiel nicht gut als Kopierschutz für Spiele geeignet, die auf einen oder mehrere Joysticks zugreifen. Will man zwei oder mehrere donglegeschützte Programme auf demselben Computer benutzen, muss man die Dongles gegebenenfalls ständig umstecken.

- Der Aufwand und die Kosten bei der Herstellung machen den Dongle für kleinere Softwarehersteller und freiberufliche Programmierer als Kopierschutzmaßnahme unrentabel.

- Durch die Dongleherstellung werden mehr Ressourcen verbraucht, und es entsteht mehr Elektroschrott.

Wortherkunft und Bedeutungsentwicklung

Das Substantiv dongle steht wohl im Zusammenhang mit dem Verb dangle[1][2] und ist bisher erstmals 1981 nachzuweisen,[1][3][4] im deutschen Sprachraum 1983.[5]

Das eingeschränkt auch als Substantiv verwendete Verb dangle hat die Bedeutungen „baumeln, hängen, herunterhängen, schlackern, wackeln“.[6] Dieses Wort wurde wohl um 1590 aus dem Skandinavischen, wahrscheinlich über das Nordfriesische ins Englische übernommen.[7] Das Wort dong ist einerseits ein lautmalerischer Ausdruck für einen tiefen Glockenton, umgangssprachlich aber auch ein Wort für den Penis oder künstliche Nachbildungen davon, bezeichnet also etwas Herunterhängendes.[8] Es wird oft in der lautmalerischen Doppelform ding-dong verwendet, aber auch schon lange in der erweiterten Form dingle-dongle. Letzteres wurde eben für glockenähnliche Klänge, aber auch schon vor 1963 in der Bedeutung „dangling“ verwendet.[9]

Aufgrund lautlicher Ähnlichkeit behauptete eine Werbung von Rainbow Technologies aus dem Jahre 1992[10], der Ausdruck dongle stamme vom Software-Entwickler „Don Gall“, welcher den Dongle als Kopierschutz erfunden haben soll. Dies verbreitete sich einige Zeit als urbane Legende.[11][12]

Im Englischen war mit dongle erst nur der Software-Schutz gemeint, eventuell auch Zugriffsschutz für die Hardware[13], weitete sich die Bedeutung im Englischen mit der Zeit auf andere kleine, angesteckte, hervorstehende oder herabhängende Teile aus. Das in der Hardwareentwicklung nächste Bauteil, welches so bezeichnet wurde, waren die kleinen Adapterkabel, um Stecker für Netzwerk oder ISDN-Adapter („RJ-45“) bzw. Standard-Modem („RJ-11“) mit vielen in Laptops verwendeten schmalen PC Card zu verbinden.[12][14][15][16] Viele dieser Geräte für USB haben den Stecker im Gehäuse integriert und ein kurzes Kabel zum USB-Stecker, an dem sie baumeln. Der Ausdruck wird auch allgemein für Adapter für Peripheriegeräte verwendet.[13][1] Der nächste Entwicklungsschritt sind Funkübertragungsmodule am USB-Port (transmitter dongle) für Bluetooth, WLAN (wireless dongle), Mobilfunknetze (cellular dongle) oder herstellereigene Protokolle für Funktastatur und -maus kommen schließlich üblicherweise ohne Kabel aus, letztere können auch nur wenige Millimeter hervorstehen.[17][18][19][20][21] Funktionell-optisch besteht oft nur mehr wenig oder kein Unterschied zu USB-Sticks, USB-Laufwerken oder ähnlichen angeschlossenen Geräten, welche schließlich auch als dongle bezeichnet werden können und den USB-Dongles gleichen.[18][20][21]

Auch im Deutschen sind Tendenzen zu dieser Gebrauchsweise des Wortes dongle zu beobachten.

Key-Disk oder Dongle-Disk

Bei manchen Programmen, die auf Diskette gespeichert waren, befand sich der Kopierschutz auf zusätzlichen Spuren ("illegal tracks"), die von herkömmlichen Kopierprogrammen zunächst nicht mitkopiert wurden (spätere Kopierprogramme waren aber dazu in der Lage, so dass auch die Kopierschutzmethoden von "illegal tracks" verfeinert werden mussten). Man konnte solche Disketten zwar "kopieren" oder das Programm auf der Festplatte installieren, wurde beim Programmstart aber aufgefordert, die Originaldiskette einzulegen, damit das Programm überprüfen konnte, ob man sein rechtmäßiger Besitzer ist. Beispiele für diese Schutzmethode sind die Amiga-Programme "Deluxe Music Construction Set" und "TURBOprint 2".

Bei manchen Spielen, die aus mehreren Disketten bestanden, gab es eine Variante des Key-Disk-Kopierschutzes: Die erste und/oder letzte Diskette war/en kopiergeschützt, aber von den übrigen Disketten konnte man Sicherheitskopien erstellen.

Computerspezifischer Schutz (Hardwarebindung)

Manche Programme fragen spezifische Hardware-Daten des Computers ab, auf dem sie installiert sind (z. B. die Seriennummer des Motherboards oder einer Festplatte), und verweigern auf anderen Computern mit anderen Daten den Dienst. Ein Programm, das die Motherboard-Seriennummer abfragt, läuft auch auf einem virtuellen PC nicht, da dessen Motherboard immer die Seriennummer "0" hat.

Ist die zu überprüfende Hardware-Komponente allerdings beschädigt, oder wird sie entfernt oder ausgetauscht, funktioniert die Software auch auf dem Computer ihres rechtmäßigen Besitzers nicht mehr, und dieser muss sich dann gegebenenfalls an den Software-Hersteller wenden.

In Deutschland und einigen anderen Ländern ist eine solche Hardwarebindung für kommerzielle Software illegal (so weist z. B. Microsoft in seinen Lizenzbedingungen für Windows 10 darauf hin, dass die Hardwarebindung in Deutschland nicht gilt), so dass sie nur für Programme für den eigenen Bedarf oder für Vorführzwecke genutzt werden kann (z. B. als Diebstahlssicherung).

Bindung der Software an ein Internetkonto

Bei manchen Programmen werden die User gezwungen, ein Internetkonto beim Softwarehersteller anzulegen und sich dort regelmäßig einzuloggen. Die Nachteile dieser Schutzmethode sind folgende:

- Manche Programme müssen schon zur Probezeit im Internet aktiviert werden, d. h. man muss sich registrieren, auch wenn man das Programm nach Ablauf der Probezeit nicht behalten, sondern wieder deinstallieren will (Datenschutz!).

- Das Konto / der Server könnte gehackt werden (Datenschutz!).

- Das Programm kann nicht ohne Internetverbindung benutzt werden, selbst wenn es nach Überprüfung des Kontos keinen Internetzugang mehr benötigt.

- Der Server mit den User-Konten könnte zeitweise nicht erreichbar oder ganz abgeschaltet worden sein.

Auch manche Websites verlangen die Einrichtung eines Kontos, wenn man bestimmte Funktionen nutzen (Hinterlassen von Kommentaren, Zugang zu bestimmten Bereichen der Seite, Herauf- und Herunterladen von Dateien) und/oder die Werbeanzeigen abschalten will. Manchmal ist dieses Konto auch kostenpflichtig (Paywall).

De-facto-Dongle-Schutz

Manche Programme, die speziell zur Steuerung von Hardware geschrieben wurden (z. B. Treiber für Drucker und Scanner), sind ohne diese Hardware nicht benutzbar, so dass sie de facto geschützt sind. Manchmal werden solche Programme aber trotzdem zusätzlich geschützt. So monierte z. B. das Amiga-Magazin 2/88, dass die Programmdiskette des C-64-Emulators "GO-64!" zusätzlich kopiergeschützt sei, obwohl die Software ohne das mitgelieferte Interface zum Anschluss eines C-64-Laufwerkes an den Amiga sowieso nicht verwendet werden könne.

Lenslok-Schutz

Das Lenslok-System bestand aus einer kleinen, durchsichtigen Kunststofflinse, auf der vertikal etliche kleine Prismen eingestanzt waren. Es war ein Hardware-Kopierschutz, bei dem die Hardware aber nicht an den Computer angeschlossen wurde.

Bevor ein Programm mit diesem Kopierschutz gestartet werden konnte, forderte die Software den Anwender auf, die Linse vor den Monitor zu halten, um zwei Buchstaben, die auf dem Monitor abgebildet wurden, aber nur durch die Linse richtig lesbar waren, in ein entsprechendes Eingabefeld einzugeben.

Heute wird Lenslok nicht mehr verwendet, da diese Kopierschutzmethode leicht umgehbar und mit großem Aufwand für den Anwender verbunden war (manchmal musste zur Erkennung der Buchstaben der Monitor oder Fernseher entsprechend kalibriert werden, was nicht bei allen Modellen funktionierte).

Codewheel und Handbuch-Abfrage als Kopierschutz

Manche ältere Spiele benutzten ein Codewheel als Kopierschutz: Durch das Verdrehen übereinanderliegender Pappscheiben konnte man einen Code ablesen, den man beim Programmstart eingeben musste.

Viele Programme nutzten auch ihr Handbuch, aus dem Passwörter oder Codes abgefragt wurden, als Kopierschutz. Mit der zunehmenden Verbreitung von Fotokopierern verloren Codewheels und Handbuch-Abfragen als Schutzmaßnahme an Bedeutung.

Erwähnenswert ist das Amiga-3-D-Grafikprogramm "Turbo Silver 3.0", dessen Handbuch auf rotem Papier gedruckt war, um das Kopieren zu erschweren (Amiga-Magazin 4/89). Allerdings führte das Programm keine Passwortabfrage durch, und die Programmdiskette war auch nicht kopiergeschützt.

Weblinks

Einzelnachweise

- Dongle – Definition and More from the Free Merriam-Webster Dictionary. In: merriam-webster.com. Abgerufen am 12. März 2014 (englisch): „Origin of DONGLE: perhaps alteration of dangle; First Known Use: 1981“

- dongle – Wiktionary. In: en.wiktionary.org. 7. Oktober 2013, abgerufen am 12. März 2014 (englisch).

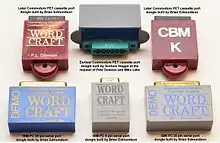

- Battle against software piracy begins. In: New Scientist. Band 92, Nr. 1273. Reed Business Information, 1. Oktober 1981, ISSN 0262-4079, S. 24 (englisch, Volltext in der Google-Buchsuche [abgerufen am 12. März 2014] „For instance many programs written for the Pet computer make use of a device known as a dongle. The dongle is an extra piece of memory that is plugged into the computer without which the program refuses to run.“).

- (Unbekannt). In: Byte. Band 6. McGraw-Hill, 1981, S. 132 (englisch, „Before the International PET Users’ Group published a method of copying Microchess, the game program had sold more than 100,000 copies. After publication of the copy method, sales dried up. By contrast, the semi- professional program Wordcraft enjoyed a dramatic increase in sales when the protection routine known as the „Dongle“ was incorporated.“).

- Michael Schmidt-Klingenberg: Disketten-Station nicht ansprechbar. In: Der Spiegel. Nr. 36, 1983, S. 36 (online – 5. September 1983).

- leo.org

- dangle – Online Etymology Dictionary. In: etymonline.com. Abgerufen am 12. März 2014 (englisch): „(Danish dangle, Swedish dangla „to swing about,“ Norwegian dangla), perhaps via North Frisian dangeln“

- dong – Wiktionary. In: en.wiktionary.org. 4. Februar 2014, abgerufen am 12. März 2014 (englisch).

- Nils Thun: Reduplicative words in English: a study of formations of the types tick-tick, hurly-burly, and shilly-shally. Uppsala 1963, 4,1 Dangling and Flapping, S. 75, 59, 327 (englisch, „dingle-dongle: 1: ringing of metal p. 59; 2: dangling p.75“).

- Siehe Anzeige im Magazin Byte vom August 1992, S. 133

- dongle. In: Jargon File 4.2.0. dictionary.reference.com, abgerufen am 12. März 2014 (englisch).

- dongle. In: The Free On-line Dictionary of Computing, Denis Howe 2010. dictionary.reference.com, 29. September 2002, abgerufen am 12. März 2014 (englisch, 1. mit 1992): „2. A small adaptor cable that connects, e.g. a PCMCIA modem to a telephone socket or a PCMCIA network card to an RJ45 network cable.“

- dongle. (Nicht mehr online verfügbar.) In: cnet.com Glossary. Archiviert vom Original am 16. Dezember 2013; abgerufen am 12. März 2014 (englisch): „A device that prevents the unauthorized use of hardware or software. A dongle usually consists of a small cord attached to a device or key that secures the hardware. The term is also used to signify a generic adapter for peripherals.“ Info: Der Archivlink wurde automatisch eingesetzt und noch nicht geprüft. Bitte prüfe Original- und Archivlink gemäß Anleitung und entferne dann diesen Hinweis.

- dongle. In: csgnetwork.com Glossary. Abgerufen am 12. März 2014 (englisch): „The pigtail attachment to a PCMCIA (PC Card) that allows connection to an outside service, such as a network, direct connection to another computer or to a telephone service. The connector can be for a coax, RJ-11, RJ-45 or other similar device.“

- dongle. In: techterms.com. Abgerufen am 12. März 2014 (englisch): „2. A laptop Ethernet card adapter. This is a little connector that attaches to a PC card in a laptop on one end, and to an Ethernet cable on the other end. Since most PC (or PCMCIA) network interface cards are too small to connect directly to a standard RJ-45 Ethernet cable, they need this little adapter that connects the card to the cable. (3Com cards that use an „X-Jack“ connector do not need a dongle.)“

- PC Card Dongle. In: Computer Desktop Encyclopedia. The Computer Language Company Inc., 2013, abgerufen am 12. März 2014 (englisch, Mit Bild): „A device used to couple a network or telephone cable to a PC Card (PCMCIA). The dongle provides a way of adding RJ-45 and RJ-11 jacks to cards that do not have the jacks built in. Since PC Cards are thin, the cards that contain the jacks either have them protruding beyond the card or use an XJACK connector, a thin jack that slides in and out of the card. See hardware key. […] Also called a „LAN dongle“ or „network coupler,““

- Dongle. In: Dictionary.com Unabridged. Based on the Random House Dictionary. dictionary.reference.com, 2014, abgerufen am 12. März 2014 (englisch): „Also called wireless adapter. a device that can be plugged into a USB port to enable wireless access from a computer to an external Wi-Fi device, as a mobile phone, or to the Internet, via high-speed broadband, or to enable wireless connectivity in a printer or other peripheral.“

- dongle. In: Computer Desktop Encyclopedia. The Computer Language Company Inc., 2013, abgerufen am 12. März 2014 (englisch): „Originally slang for a plug-in module to copy protect software (see hardware key), the term is used for any small module that plugs in and sticks out of a socket; for example, USB flash memory drives and other USB devices such as a wireless mouse receiver or cellular air card. If it uses a very short cable, it may still be called a dongle. See HDMI dongle, cellular dongle, PC Card dongle and USB drive.“

- wireless dongle. In: Computer Desktop Encyclopedia. The Computer Language Company Inc., 2013, abgerufen am 12. März 2014 (englisch): „wireless dongle. A USB-based adapter for Ethernet, Bluetooth or some other wireless technology. Functioning as the base station’s transmitter/receiver (transceiver), the USB plug is attached to the unit, which extends out from the USB socket.“

- dongle. In: oxforddictionaries.com. Abgerufen am 12. März 2014 (englisch): „A small device able to be connected to and used with a computer, especially to allow access to wireless broadband or use of protected software.“

- dongle. In: Cambridge Business English Dictionary. Cambridge University Press, abgerufen am 12. März 2014: „a device that is attached to a computer […], or that can be used in other ways, for example as a wireless adapter“