Hybride Verschlüsselung

Unter Hybrider Verschlüsselung, auch Hybridverschlüsselung genannt, versteht man eine Kombination aus asymmetrischer Verschlüsselung und symmetrischer Verschlüsselung. Dabei wählt der Sender einen zufälligen symmetrischen Schlüssel, der Session-Key bzw. Sitzungsschlüssel genannt wird. Mit diesem Session-Key werden die zu schützenden Daten symmetrisch verschlüsselt. Anschließend wird der Session-Key asymmetrisch mit dem öffentlichen Schlüssel des Empfängers verschlüsselt. Dieses Vorgehen löst das Schlüsselverteilungsproblem und erhält dabei den Geschwindigkeitsvorteil der symmetrischen Verschlüsselung.

Vergleich der einzelnen Verschlüsselungsverfahren

Bei einem hybriden Verschlüsselungsverfahren kommen zwei unterschiedliche Verschlüsselungsverfahren zum Einsatz. Für eine symmetrische Verschlüsselung benötigen alle Kommunikationspartner den gleichen geheimen Schlüssel, mit dem sowohl ver- als auch entschlüsselt wird. Für eine asymmetrische Verschlüsselung benötigt jeder Kommunikationspartner jeweils ein eigenes Schlüsselpaar, das aus einem öffentlichen Verschlüsselungsschlüssel und einem geheimen Entschlüsselungsschlüssel besteht. Beide Verfahren haben unterschiedliche Eigenschaften.

- Effizienz

- Symmetrische Verschlüsselungsverfahren sind auch bei großen Datenmengen sehr schnell.

- Asymmetrische Verschlüsselungsverfahren sind sehr langsam und eignen sich daher nur für sehr kleine Datenmengen.

- Schlüsselaustausch

- Symmetrische Verschlüsselungsverfahren haben das Problem, dass sich die Kommunikationspartner vor der Übermittlung der Nachricht auf einen geheimen Schlüssel einigen müssen. Dazu muss ein sicherer Kommunikationskanal benutzt werden, wie zum Beispiel ein Kurier.

- Asymmetrische Verschlüsselungsverfahren dagegen lösen das Problem sehr elegant, weil zum Verschlüsseln nur der öffentliche Schlüssel gebraucht wird. Zur Übermittlung dieses Schlüssels reicht ein authentifizierter Kanal aus.

Hybride Verschlüsselungsverfahren kombinieren die beiden Verschlüsselungsverfahren so, dass ihre Vorteile erhalten bleiben:

- Hybride Verschlüsselungsverfahren sind sehr schnell und eignen sich für große Datenmengen, weil die Daten mit dem symmetrischen Verfahren verschlüsselt werden und das asymmetrische Verfahren nur für den Sitzungsschlüssel verwendet wird.

- Es muss vor dem Senden der Nachricht kein geheimer Schlüssel ausgetauscht werden, Kenntnis des öffentlichen Schlüssels des Empfängers reicht, um zu verschlüsseln.

Das hybride Verfahren im Detail

Dieser Abschnitt beschreibt das Vorgehen bei einer hybriden Verschlüsselung. Wie bei einer asymmetrischen Verschlüsselung muss zuerst der öffentliche Schlüssel des Empfängers übermittelt werden.

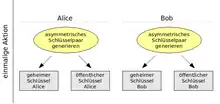

Schlüsselverwaltung

Genau wie bei asymmetrischen Verschlüsselungsverfahren muss auch bei hybriden Verschlüsselungsverfahren jeder Empfänger ein Schlüsselpaar erzeugen.

Nach der Schlüsselgenerierung tauschen die Kommunikationspartner ihre öffentlichen Schlüssel untereinander aus. Dabei muss gewährleistet sein, dass die öffentlichen Schlüssel tatsächlich die Schlüssel der Teilnehmer sind. Die asymmetrische Verschlüsselung reduziert also das Problem des sicheren (vertraulichen und authentifizierten) Schlüsselaustauschs auf das Problem des authentifizierten Schlüsselaustauschs.

In der Regel nutzt jeder Teilnehmer über längere Zeit immer das gleiche asymmetrische Schlüsselpaar. Es wird jedoch bei jedem Verschlüsselungsvorgang ein neuer Session-Key generiert, der nur für diese eine Sitzung gültig ist. Das hat den Vorteil, dass die symmetrischen Schlüssel verschiedener Sitzungen voneinander unabhängig sind, also das Bekanntwerden eines Sitzungsschlüssels nur die Sicherheit einer einzigen Sitzung gefährdet.

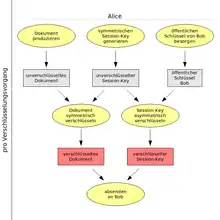

Verschlüsselung

Wenn ein Kommunikationspartner dem jeweils anderen ein Dokument verschlüsselt zukommen lassen will, dann kann das so wie im folgenden Beispiel gezeigt ablaufen:

- Der Absender (Alice) produziert ein Dokument. Es ist noch unverschlüsselt.

- Weil davon auszugehen ist, dass das Dokument sehr groß ist, wird es symmetrisch verschlüsselt:

- Dazu wird ein symmetrischer Session-Key generiert.

- Mit diesem Session-Key wird das Dokument verschlüsselt.

- Anschließend wird der Session-Key asymmetrisch verschlüsselt:

- Dafür kommt der öffentliche Schlüssel des Empfängers (Bob) zum Einsatz.

- Das verschlüsselte Dokument und der verschlüsselte Session-Key können nun an den Empfänger (Bob) versendet werden.

Die Kombination der einzelnen Verschlüsselungsverfahren lässt sich wie folgt begründen:

- Die Nutzdaten werden symmetrisch verschlüsselt, weil dabei eine hohe Geschwindigkeit wichtig ist, die nur ein symmetrisches Verfahren bieten kann.

- Der Session-Key wird asymmetrisch verschlüsselt, weil er klein genug ist, so dass die extrem langsame Rechengeschwindigkeit eines asymmetrischen Verfahrens nicht ins Gewicht fällt. Aber nur ein asymmetrisches Verfahren bietet den Vorteil, dass die Schlüsselverwaltung zwischen Alice und Bob geregelt ist.

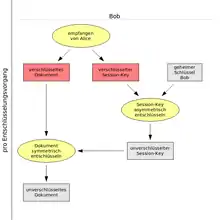

Entschlüsselung

Nachfolgend wird beispielhaft gezeigt, wie der Empfänger das erhaltene Dokument entschlüsseln kann:

- Der Empfänger (Bob) erhält vom Absender (Alice) ein verschlüsseltes Dokument und einen verschlüsselten Session-Key.

- Zunächst wird der Session-Key asymmetrisch entschlüsselt:

- Dazu kommt der geheime Schlüssel des Empfängers (Bob) zum Einsatz.

- Mit Hilfe des so erhaltenen Session-Keys wird anschließend das Dokument symmetrisch entschlüsselt.

Anwendungsgebiete

Hybride Verschlüsselungsverfahren kommen in verschiedenen Szenarien zum Einsatz. Sie werden bei den Netzwerkprotokollen IPsec und TLS/SSL und zum Verschlüsseln von E-Mails mit PGP oder GPG verwendet. Der Artikel E-Mail-Verschlüsselung behandelt alle für dieses Thema relevanten Aspekte sehr ausführlich.

Literatur

- Axel Schemberg, Martin Linten, Kai Surendorf: PC-Netzwerke. Mit VoIP (Voice over IP), Asterisk und Skype. Aktuell zu Windows 7, Macs mit PC vernetzen. 2009, ISBN 978-3-8362-1105-5, S. 388.

- Bruce Schneier: Applied Cryptography. Protocols, Algorithms, and Source Code in C, Second Edition. 1996, ISBN 0-471-11709-9.