BTX-Hack

Der BTX-Hack oder Haspa-Hack war die öffentliche Vorführung einer Sicherheitslücke im BTX-System durch Wau Holland und Steffen Wernéry, die im November 1984 im Beisein von Pressevertretern und Datenschutzbeauftragten stattfand. Die beiden Mitglieder des Chaos Computer Club (CCC) wollten damit beweisen, dass der damals seit einem Jahr bestehende Onlinedienst BTX entgegen den Aussagen des Betreibers, der Deutschen Bundespost, nicht ausreichend abgesichert war.

Durch das große Medienecho wurde die Öffentlichkeit erstmals für das damals völlig neue Thema der Datensicherheit sensibilisiert. Später aufgekommene Vorwürfe, denen zufolge die von den Hackern verwendeten Zugangsdaten der Hamburger Sparkasse (Haspa) nicht aus einem Datenleck stammten, bestritten Wernéry und Holland stets. Der BTX-Hack zog wegen der damals noch nicht vorhandenen Gesetze zur Computerkriminalität keine strafrechtlichen Konsequenzen nach sich.

Hintergrund

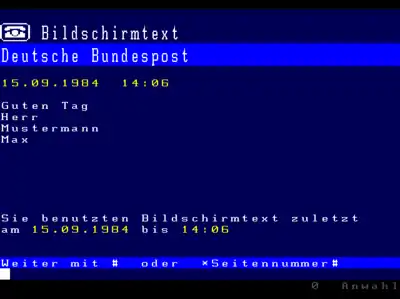

Bildschirmtext (BTX) war ein interaktiver Onlinedienst zur Bereitstellung von Informationen und Services, der ab Juni 1982 in Österreich und mit einigen Startschwierigkeiten ab dem 1. September 1983 auch in der Bundesrepublik Deutschland flächendeckend verfügbar war. Er kombinierte Funktionen von Telefon und Computer und ähnelte damit aus Nutzersicht dem erst später popularisierten Internet. Das damalige BTX-System sah auch kostenpflichtige Inhaltsseiten vor, die einen teuren Anbieterzugang voraussetzten.[1][2] Einen solchen BTX-Anbieterzugang besaß auch der Chaos Computer Club, ein Zusammenschluss deutscher Hacker, die sich für Computersicherheit interessierten.[3]

Dem CCC gelang es bereits nach kurzer Zeit, erste Sicherheitslücken im BTX-System zu finden.[4] Unter anderem hatten die beiden Mitglieder Steffen Wernéry und Wau Holland entdeckt, dass die Authentifizierungsdaten identisch mit den Nebenstellen-Durchwahlnummern der BTX-Tester waren. Nach der Kontaktaufnahme mit der Deutschen Bundespost, dem Betreiber von BTX, leugnete diese nach Wernérys Aussagen jedoch derartige Probleme. Der Chaos Computer Club entschloss sich daher, das Ausnutzen der Sicherheitslücken bei einer Pressekonferenz vorzuführen. Dieses Vorhaben schlug fehl, denn der Betreiber hatte zwischenzeitlich die gemeldeten Sicherheitslücken geschlossen. Darüber hinaus wurde die Existenz weiterer Probleme von der Bundespost kategorisch ausgeschlossen.[5][1][4] Dieses herablassende Verhalten gab laut Bernd Fix und Wau Holland den Anstoß für den BTX-Hack, das öffentliche Vorführen einer weiteren Sicherheitslücke im BTX-System.[5][1]

Ablauf des Hacks

Für ihre Demonstration luden Holland und Wernéry den Hamburger Datenschutzbeauftragten und einige Medienvertreter ein. Das ZDF zeigte den Hack später im heute-journal. Er wurde in Wernérys Wohnung in Hamburg-Eppendorf durchgeführt.[6]

In der Nacht vom 16. auf den 17. November loggten sich die beiden über eine Modem-Verbindung mit einer Teilnehmerkennung und dem zugehörigen Passwort auf ein Nutzerkonto bei der Hamburger Sparkasse (Haspa) ein. Das Passwort lautete usd7000 oder nach anderen Angaben USD70000.[7][1][6]

Dann präsentierten die beiden ein selbst entwickeltes Computerprogramm, das vom Remoterechner aus immer wieder eine gebührenpflichtige Seite im Bildschirmtext aufrief. Das Programm war in einfachem BASIC geschrieben und je nach Quelle 20 oder 31 Zeilen lang.[7][4] Auf der betreffenden BTX-Seite war zuerst nur der folgende Satz zu lesen:[8][1]

Es erforderte ein bemerkenswertes Team , den GILB zurückzuweisen und ein Volk von 60 Millionen Menschen zu befreien.

Anschließend folgte eine einfache Animation mit dem Titel „Raumpflege“, die zeigte, wie das „Chaos-Mobil“ kleine gelbe Posthörnchen abschoss.

Diese Seite hatte der CCC zuvor selbst eingestellt. Sie war ein sarkastischer Seitenhieb auf die Bundespost. Jeder Seitenaufruf kostete die Hamburger Sparkasse 9,97 DM. Innerhalb von 13 Stunden erzeugten die beiden einen Umsatz von 134.694,70 DM.[1][5][7] Für Holland und Wernéry fielen in dieser Zeit nur normale Einwahlgebühren an.

Der Hack war als Proof of Concept gedacht und sollte die mangelnde Datensicherheit von BTX demonstrieren. Die Rechnung musste von der Haspa nicht beglichen werden.[4]

Medienecho und Nachwirkung

Direkt nach dem Hack erklärte Haspa-Vorstand Benno Schölermann, dass man vor der Tüchtigkeit der Leute vom CCC hohe Achtung habe. Auch Pressesprecher der Deutschen Post entschuldigten sich für ihre früheren Aussagen, laut denen die Datensicherheit bei BTX gewährleistet sei. Dies sei falsch gewesen, räumte man ein. Von dieser Ansicht ruderte die Post kurz darauf aber wieder zurück, als Zweifel an der Hintergrundgeschichte des BTX-Hacks aufkamen. Bis heute gilt es nämlich als strittig, wie der CCC an die verwendeten Zugangsdaten gelangte.[1][6]

Wernéry gab gegenüber der Presse an, dass man BTX-Seiten durch einen Überlauf an Zeichen dazu bringen konnte, scheinbar wirre Daten auf dem Bildschirm zu zeigen. Für eine Bildschirmtextseite standen nämlich maximal 1.626 Bytes zur Verfügung. Das erwies sich als korrekt und war reproduzierbar. Nach dem großen Medienecho des Hacks ließ die Post den Fehler umgehend durch die Firma IBM beheben.[1]

Stark umstritten ist Wernérys Aussage, dass man in diesem Datenchaos eine Nutzerkennung sowie ein Passwort gefunden habe. Angeblich werden dabei nämlich auch einige brisante Teile aus dem Hauptspeicherinhalt des betreffenden Serie-1-Zugangsrechners ausgegeben. Bei einer Analyse des Dumps sollen diese Daten dort im Klartext aufgetaucht sein.[7]

Wau Holland und Steffan Wernéry nutzten den Überlauf-Fehler am 15. November 1984 nach eigenen Angaben mehrere Stunden lang aus, um sich Daten am Bildschirm anzeigen zu lassen. Nach ungefähr vier Stunden stießen die beiden dann auf Daten, von denen sie vermuteten, dass es Informationen eines Teilnehmer-Accounts seien. Diese Vermutung ergab sich demnach aus einer zwölfstelligen Ziffernkombination, die mit drei Nullen begann und daher als eine manuell einzugebende Hardware-Kennung erkennbar war. Die Daten waren lediglich zwei bis vier Sekunden lang auf dem Bildschirm zu sehen, dann war die Verschlüsselung aktiv. Da die beiden Hacker aber darauf vorbereitet waren, gelang es dennoch, sie auf einem bereitgelegten Zettel zu notieren.[1][7]

Da die Nutzerdaten nicht nur verschlüsselt, sondern auch getrennt voneinander gesendet wurden, scheint das technisch unmöglich. Wolfgang Heidrich, der damalige Pressesprecher der Bundespost, gab in einer Stellungnahme an, dass durch den Fehler lediglich Teile der Seitendatei angezeigt werden. Das Auslesen des Passwortes war zu keiner Zeit möglich, da es in einem anderen Speicherbereich abgelegt wird und nichts mit dem angezeigten Datenmüll zu tun habe.[6][7] Holland und Wernéry wurde unter anderem vorgeworfen, das Passwort zuvor bei einem Besuch in einer Sparkassenfiliale ausgespäht zu haben.[9][8] Laut einem ehemaligen CCC-Mitglied soll der Sohn des HaSpa-Angestellten, der für das BTX-Angebot der Bank zuständig war, das Passwort an den Club verkauft haben.[7] Die Post warf den Hackern vor, dass es ihnen nicht gelungen war, ein weiteres Passwort auszulesen.[1][4]

Letztlich blieb die Sache ungeklärt.[5] Auch 30 Jahre später waren beide Seiten nicht von ihren Standpunkten abgewichen und beharrten in Interviews auf ihrer Darstellung.[1][4]

In jedem Fall war das Thema der Datensicherheit von Onlinediensten erstmals in den Blickwinkel der deutschen Öffentlichkeit gerückt. Die Deutsche Bundespost als BTX-Betreiber konnte derartige Probleme künftig nicht einfach mehr abstreiten. Der Ruf von BTX, sicher zu sein, war durch den medienwirksamen Hack effektiv zerstört worden.[6]

Nahezu alle namhaften Zeitungen griffen das Thema auf und titelten mit Schlagzeilen wie Bildschirmtext-Schlappe (Die Welt), Reinfall mit Bildschirmtext (Der Spiegel) oder Ernüchterung bei Bildschirmtext (dpa).[1]

Filmdokumentationen

- Rüdiger Proske: Datensicherheit – Die Herausforderung für die Gesellschaft von morgen. Reportage.

Literatur

- Jürgen Wieckmann (Hrsg.): Das Chaos Computer Buch. Wunderlich, 1988, ISBN 3-8052-0474-4.

- Marie-Luise Moschgath, Markus Schumacher, Utz Rödig: Hacker Contest: Sicherheitsprobleme, Lösungen, Beispiele. Xpert.press, 2002, ISBN 978-3-540-41164-2.

- Katie Hafner: Cyberpunk : Outlaws and Hackers on the Computer Frontier. Revised, 1991, ISBN 978-0-671-68322-1.

Einzelnachweise

- Detlef Borchers: 30 Jahre Btx-Hack: Grau ist alle Vergangenheit. In: heise.de. 18. November 2014, abgerufen am 12. Januar 2021.

- Keywan Tonekaboni: 36C3: Congress wie 1984 – mit BTX und Originalarchiven. In: heise.de. 30. Dezember 2019, abgerufen am 12. Januar 2021.

- Hans Gliss: Hacker: Was sie können, was sie wollen, wer sie sind. P.M. Computerheft, Januar/Februar 1988, S. 11.

- Detlev Borchers: Bankraub per Telefon: Wie der Chaos Computer Club das Btx-System aushebelte. In: heise.de. 2018, abgerufen am 12. Januar 2021.

- Hanno Böck: Chaos Computer Club: Der ungeklärte Btx-Hack. In: heise.de. 18. November 2019, abgerufen am 12. Januar 2021.

- Maximilian Schönherr: Friendly Hack: Wau Holland erinnert sich an den BTX-Hack vor 15 Jahren. In: heise.de. 5. November 1999, abgerufen am 12. Januar 2021.

- Detlef Borchers: 30 Jahre BTX-Hack: Wau Holland Stiftung und CCC feiern. In: heise.de. 6. November 2014, abgerufen am 12. Januar 2021.

- Julia Erdogan: BTX-Hack 1984 - Angriff der CCC-Hacker gegen die Bundespost. In: spiegel.de. 30. November 2014, abgerufen am 12. Januar 2021.

- Marburger hackt die Sparkasse. In: heise.de. 27. November 2014, abgerufen am 12. Januar 2021.

Weblinks

- Alfred Krüger, Volker Heil: Als die Daten laufen lernten – Bildschirmtext: Vor 25 Jahren startete der Vorläufer des deutschen Internets. heute.de computer, 2. September 2008 (PDF auf edv-schule.net).

- Alois Lipka: BTX – Zwanzig Jahre "Internet" in Deutschland. homecomputermuseum.de, 2000.

- Volker Zota: Zahlen, bitte! CCC: Virtueller Bankraub für 134.634,88 DM. heise.de, 12. September 2017.

- Detlef Borchers: Btx-Hack: Informierte Gesellschaft oder Informationsgesellschaft. heise.de, 17. November 2014.